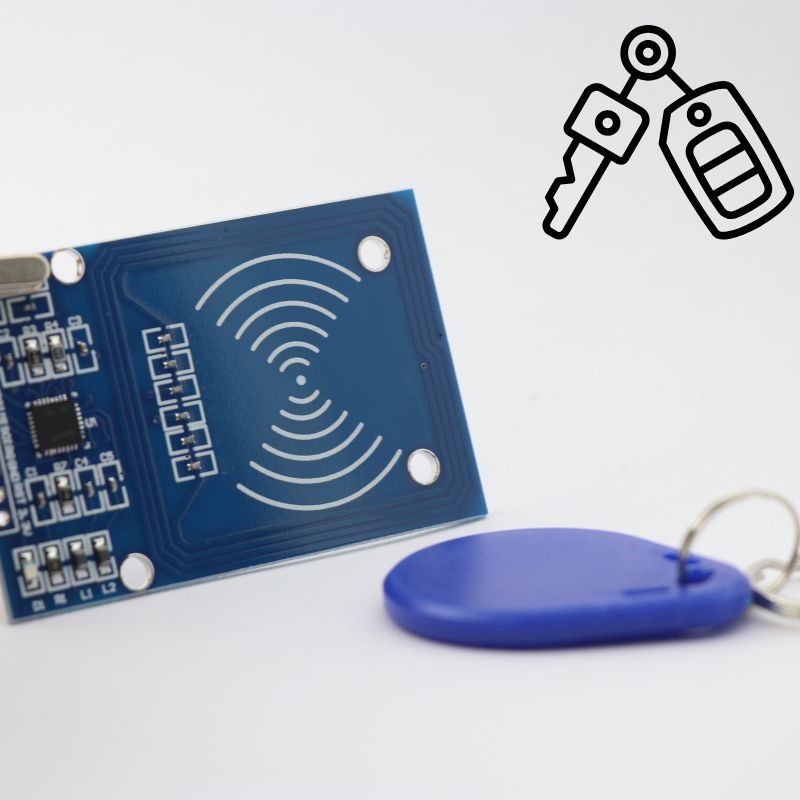

كيفية نسخ مفاتيح RFID وبطاقات الدخول

جدول المحتويات

كيفية نسخ مفاتيح RFID وبطاقات الدخول: دليل كامل

ولكن ماذا لو فقدت سلسلة مفاتيح RFID أو تحتاج إلى نسخة إضافية للعائلة أو الموظفين؟ يشرح هذا الدليل كيفية عمل النسخ، والرقائق التي يمكن نسخها، والاحتياطات القانونية والأمنية التي يجب اتباعها.

قائمة مراجعة سريعة: كيفية عمل النسخ

قبل الشروع في ذلك، إليك ملخص بسيط من 4 خطوات يمكنك اتباعه:

مسح → كتابة → اختبار → تسجيل

- امسح النسخة الأصلية ضوئيًا سلسلة مفاتيح RFID باستخدام ناسخة USB RFID متوافقة.

- اكتب البيانات المخزنة على بطاقة أو علامة RFID فارغة.

- اختبر العلامة الجديدة على بابك أو قارئك.

- سجله لدى مسؤول النظام إذا لزم الأمر.

⚠️ ملاحظة: قم بنسخ مفاتيح RFID أو بطاقات الدخول التي تمتلكها أو التي لديك إذن بنسخها فقط. قد يكون النسخ غير المصرح به غير قانوني ويؤثر على أمن النظام.

ما هو مفتاح RFID وكيف يعمل؟

أ سلسلة مفاتيح RFID هو جهاز لاسلكي صغير يستخدم تقنية تحديد الترددات الراديوية (RFID) للتواصل مع القارئ. عند النقر عليه على القارئ، فإنه يرسل رقم تعريف فريد يتعرف عليه نظام الوصول ويمنح حق الدخول.

الميزات الأساسية

- راحة: دخول بدون مفاتيح بنقرة واحدة.

- متانة: يتحمل الاستخدام اليومي.

- وصول قابل للتخصيص: مبرمج لمستخدمين أو مناطق محددة.

هذه المفاتيح و بطاقات RFID تستخدم في الشقق والمكاتب وأنظمة وقوف السيارات والمدارس.

لماذا ننسخ مفاتيح RFID أو بطاقات الدخول؟

- راحة: امنح أفراد العائلة أو الموظفين أجهزة تحكم خاصة بهم.

- النسخ الاحتياطي: تجنب حالات القفل في حالة فقدان النسخة الأصلية.

- الوصول المشترك: تبسيط الدخول لموظفي التنظيف أو الضيوف أو المستأجرين لفترات قصيرة.

يضمن وجود بطاقة RFID احتياطية استمرارية الوصول دون الحاجة إلى انتظار استبدالها.

فهم أنواع الرقائق وصعوبة النسخ

لا يمكن استنساخ جميع أجهزة التحكم عن بعد RFID. يعتمد النسخ على التردد ونوع الشريحة داخل البطاقة أو جهاز التحكم عن بعد.

1. تردد منخفض 125 كيلوهرتز (LF) – EM4100 / HID Prox

- الاستخدام الشائع: أنظمة المباني القديمة.

- النسخ: سهل نسبياً باستخدام ناسخة RFID USB أساسية وعلامات فارغة 125 كيلوهرتز.

- عملية: مسح → كتابة → اختبار → تسجيل.

2. تردد عالي (HF) 13.56 ميجاهرتز – MIFARE Classic

- الاستخدام الشائع: المكاتب والمدارس وبطاقات النقل.

- النسخ: ممكن فقط إذا كان التشفير ضعيفًا أو غير موجود.

- الأدوات: طابعة متطورة تدعم تقنية MIFARE Classic.

3. DESFire / HID iCLASS / SEOS (البطاقات الذكية المشفرة)

- الاستخدام الشائع: أنظمة المؤسسات أو الحكومات.

- النسخ: عادةً ما يكون ذلك غير ممكن بدون بيانات اعتماد المسؤول.

- أفضل الممارسات: اطلب نسخة رسمية من مدير المبنى.

نصيحة: تحقق من ملصق التردد الموجود على بطاقة RFID الخاصة بك أو امسحها ضوئيًا باستخدام قارئ RFID لتحديد نوع الشريحة قبل محاولة النسخ.

الأدوات التي ستحتاجها

لنسخ مفتاح RFID أو بطاقة RFID بشكل صحيح، قم بإعداد ما يلي:

- ناسخة أو جهاز نسخ RFID – لقراءة وكتابة البيانات.

- بطاقات أو علامات RFID فارغة – لإنشاء نسخ جديدة.

- مفتاح RFID الأصلي – مصدر الاعتماد.

- (اختياري) تطبيق NFC للهواتف الذكية – استخدام محدود لبعض العلامات التي تعمل بتردد 13.56 ميجاهرتز.

يمكنك التصفح بطاقات RFID فارغة 125 كيلوهرتز و بطاقات RFID للتحكم في الوصول من موردين موثوقين.

هل يمكنني نسخ مفتاح RFID باستخدام هاتفي؟

يمكن لبعض الهواتف الذكية المزودة بتقنية NFC قراءة ومحاكاة بطاقات RFID بتردد 13.56 ميجاهرتز، ولكنها لا تستطيع استنساخ أجهزة التحكم عن بعد المشفرة.

- يعمل مع: رقائق MIFARE Classic أو NTAG غير المحمية.

- لا يعمل مع: HID iCLASS أو SEOS أو DESFire.

- أجهزة إضافية: قد تكون مطلوبة للكتابة على البطاقات الفعلية.

المخاطر الأمنية وكيفية الحفاظ على سلامتك

يمكن أن يؤدي نسخ أجهزة التحكم عن بعد RFID دون رقابة إلى مشاكل أمنية:

- الوصول غير المصرح به: قد يتم إساءة استخدام النسخ المكررة.

- البيانات غير المشفرة: الشرائح القديمة أسهل في الاستنساخ.

- سرقة البيانات: قد يؤدي عدم أمان القراء إلى تسرب المعلومات.

أفضل الممارسات: - استخدم بطاقات RFID مشفرة أو آمنة.

- قم بتغيير بيانات الاعتماد الخاصة بالوصول بانتظام.

- مراقبة سجلات الدخول بحثًا عن أنماط غير عادية.

تعزيز أمن التحكم في الوصول

لتقوية نظامك:

- الترقية إلى أجهزة تشفير مشفرة (MIFARE DESFire أو HID iCLASS).

- تمكين الوصول الثنائي: الجمع بين تقنية RFID ورقم التعريف الشخصي أو القياسات الحيوية.

- تتبع نشاط المستخدم: استخدام سجلات البرامج للكشف عن الحالات الشاذة.

“مفتاح RFID المشفر بشكل صحيح يقلل من مخاطر الاستنساخ ويحمي منشأتك بالكامل.”

RFID مقابل NFC: مقارنة سريعة

| ميزة | تقنية تحديد الهوية بموجات الراديو | تقنية الاتصال قريب المدى |

|---|---|---|

| يتراوح | حتى عدة أمتار | بضعة سنتيمترات |

| الاستخدام النموذجي | التحكم في الوصول، اللوجستيات | المدفوعات عبر الهاتف المحمول، البطاقات الذكية |

| صعوبة التكرار | متوسط إلى مرتفع | عالية جدًا (بسبب التشفير) |

كلاهما يستخدم الترددات الراديوية، لكن NFC أكثر أمانًا ويستخدم عادةً في الهواتف الذكية وأنظمة الدفع، بينما تم تحسين أجهزة RFID لتسهيل الدخول إلى الأبواب والتعرف على الهوية.

التشفير في بطاقات RFID الحديثة

يحمي التشفير الاتصال بين بطاقة RFID والقارئ، مما يجعل النسخ غير المصرح به شبه مستحيل.

فوائد:

- يمنع تكرار البيانات.

- يحافظ على سلامة البيانات.

- يحمي نظامك من الهجمات في المستقبل.

يعد التحول إلى بطاقات RFID المشفرة أحد أسهل الطرق لمنع النسخ غير المصرح بها.

الأسئلة الشائعة حول مفاتيح RFID وبطاقات الدخول

كيف يمكنني معرفة ما إذا كان مفتاح الفوب الخاص بي مشفرًا؟

عادةً ما تتطلب أجهزة التشفير برامج خاصة أو أجهزة قراءة خاصة. إذا لم تتمكن آلة النسخ العادية من قراءتها، فمن المحتمل أنها مشفرة.

هل يمكنني نسخ مفتاح RFID في المنزل؟

نعم، يمكنك ذلك باستخدام ناسخة RFID متوافقة وعلامات فارغة، ولكن فقط إذا كان لديك إذن بنسخها.

ما هو الفرق بين RFID و NFC؟

تتميز تقنية RFID بنطاق أطول ونطاقات تردد متعددة؛ أما تقنية NFC فهي قصيرة المدى وتستخدم بشكل أساسي في الهواتف الذكية.

هل نسخ بطاقة الدخول RFID أمر قانوني؟

قد يشكل النسخ دون إذن انتهاكًا لقواعد الخصوصية أو الملكية. احصل دائمًا على موافقة مالك النظام.

ما هي الترددات الشائعة؟

125 كيلوهرتز (LF) و 13.56 ميجاهرتز (HF) هما الترددان الأكثر شيوعًا في أجهزة التحكم عن بُعد وبطاقات الدخول.

خاتمة

تعد أجهزة التحكم عن بعد RFID وبطاقات الدخول أدوات قوية للأمن والراحة — ولكن نسخها يتطلب فهم أنواع الرقائق والأدوات والقيود القانونية.

في حالة الشك، اطلب المساعدة من فني RFID معتمد أو اطلب استبدالًا رسميًا من إدارة المبنى.

هل تحتاج إلى أجهزة تحكم عن بعد RFID موثوقة أو بطاقات دخول أو آلات تصوير لمشروعك؟

تحدث إلى خبراء RFID لدينا للحصول على عينات أو أسعار أو مشورة فنية.

📩 راسلنا على البريد الإلكتروني [email protected]

راي تشو

كتب هذا المقال راي تشو، وهو خبير في تكنولوجيا تحديد الهوية بموجات الراديو اللاسلكية يتمتع بخبرة تزيد عن 10 سنوات في هذا المجال.

تعليقات

المنتجات الساخنة

تحديد الهوية بالترددات اللاسلكية منخفض التردد مقابل تحديد الهوية بالترددات اللاسلكية عالي التردد: الاختلافات الرئيسية ال 14

يعد كل من RFID منخفض التردد RFID و RFID عالي التردد RFID عالي التردد كلاهما من تقنيات RFID الحثية التي تعتمد على اقتران المجال المغناطيسي بين

ما هي بطاقات RFID السلبية وكيف تعمل؟

علامة RFID السلبية هي علامة RFID لا تحتوي على مصدر طاقة داخلي. لا يمكن تشغيلها أو إرسالها بواسطة

شرح بطاقات وعلامات تعريف الترددات اللاسلكية 13.56 ميجاهرتز: كل ما يجب أن تعرفه

تلعب تقنية RFID دورًا مهمًا في أنظمة تحديد الهوية وتبادل البيانات الحديثة. ومن بين ترددات RFID المختلفة، 13.56 ميغاهيرتز

تقنية RFID في مجال الخدمات اللوجستية: كيفية القضاء على أخطاء التوجيه وعيوب ملصقات RFID

تعد تقنية RFID في مجال الخدمات اللوجستية أكثر من مجرد أداة لتسريع العمليات. فقد أصبحت جزءًا أساسيًا من طريقة عمل سلاسل التوريد الحديثة.

ما هي إدارة النفايات باستخدام تقنية RFID؟

تخيل مدينة حيث كل سلة مهملات تتحدث — ليس حرفياً — ولكن من خلال شريحة صغيرة تخبر النظام عندما تمتلئ، وعندما يتم إفراغها، وأين ذهبت. هذا ما تفعله إدارة النفايات باستخدام تقنية RFID اليوم.

ما هي أختام البراغي وتطبيقاتها؟ | الدليل الكامل

في مجال التجارة العالمية والخدمات اللوجستية العالمية، تلعب الأختام المزودة بمسامير دورًا حاسمًا في ضمان أمن البضائع والامتثال. صُممت هذه الأجهزة الصغيرة والقوية في نفس الوقت لقفل حاويات الشحن والمقطورات وأبواب الشحن بآلية واضحة للتلاعب.

العلامات

المدونات ذات الصلة

تحديد الهوية بالترددات اللاسلكية منخفض التردد مقابل تحديد الهوية بالترددات اللاسلكية عالي التردد: الاختلافات الرئيسية ال 14

يعد كل من RFID منخفض التردد RFID و RFID عالي التردد RFID عالي التردد كلاهما من تقنيات RFID الحثية التي تعتمد على اقتران المجال المغناطيسي بين

ما هي بطاقات RFID السلبية وكيف تعمل؟

علامة RFID السلبية هي علامة RFID لا تحتوي على مصدر طاقة داخلي. لا يمكن تشغيلها أو إرسالها بواسطة

شرح بطاقات وعلامات تعريف الترددات اللاسلكية 13.56 ميجاهرتز: كل ما يجب أن تعرفه

تلعب تقنية RFID دورًا مهمًا في أنظمة تحديد الهوية وتبادل البيانات الحديثة. ومن بين ترددات RFID المختلفة، 13.56 ميغاهيرتز