Come memorizzano i dati i tag RFID?

Sommario

Introduzione

Comprendere questo processo non è solo una questione accademica. Per gli ingegneri che progettano catene di approvvigionamento intelligenti, gli sviluppatori che realizzano app integrate con RFID e i responsabili IT che supervisionano il monitoraggio di risorse su larga scala, i meccanismi alla base della memoria RFID, della codifica dei dati e dei protocolli di sicurezza sono fondamentali per le prestazioni, l'interoperabilità e l'integrità dei dati.

Cos'è la tecnologia RFID e come funziona?

Che cos'è l'RFID?

L'RFID (Radio Frequency Identification) è una tecnologia wireless che identifica e traccia automaticamente gli oggetti utilizzando campi elettromagnetici. A differenza dei codici a barre, l'RFID non necessita di una linea di vista diretta e può memorizzare più dati direttamente sul tag.

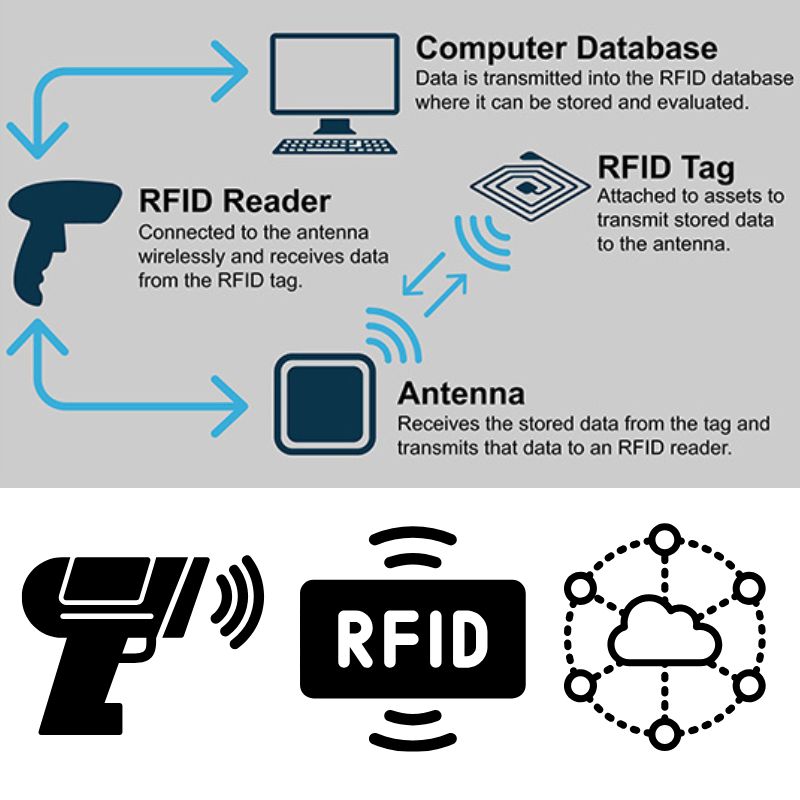

Componenti chiave di un sistema RFID

- Etichetta RFID (Transponder): un chip e un'antenna incorporati in un'etichetta o in un oggetto che memorizza dati.

- Lettore RFID (Interrogatore): invia un segnale radio per attivare il tag e riceverne i dati.

- Middleware/Software di sistema: elabora, archivia e instrada i dati verso database o applicazioni.

Come funziona la trasmissione dei dati

Quando il lettore RFID emette un segnale a radiofrequenza, l'antenna del tag lo capta e alimenta il chip (se passivo). Il chip quindi modula e invia i dati memorizzati al lettore. Questa comunicazione varia a seconda della frequenza:

- LF (bassa frequenza): corto raggio, ideale per il tracciamento degli animali.

- HF (alta frequenza): comune nelle schede NFC e nelle smart card.

- UHF (Ultra High Frequency): portata maggiore, velocità di lettura più elevate – ideale per la logistica.

Suggerimento tecnico: i tag UHF passivi sono più comunemente utilizzati nelle catene di fornitura industriali perché sono economici e possono trasmettere fino a diversi metri di distanza.

Guida introduttiva alla programmazione dei tag RFID

La programmazione dei tag RFID può sbloccare potenti funzionalità, dalla personalizzazione dei dati dei prodotti all'abilitazione di un controllo degli accessi sicuro. Sebbene siano disponibili molti strumenti e approcci, il metodo specifico dipende dal tipo di tag, dalla frequenza e dall'applicazione.

Attualmente stiamo lavorando su esempi di codice verificati e guide pratiche per la programmazione sicura ed efficace dei tag RFID. Questa sezione includerà presto:

- Tutorial pratici per l'utilizzo di Arduino con moduli RFID.

- Codifica dei dati utilizzando TagWriter (Android) per Tag compatibili con NFC.

- Utilizzo di SDK RFID e scrittori desktop per applicazioni aziendali.

- Suggerimenti per la scelta del formato di memoria corretto (ASCII, HEX, EPC).

Vuoi iniziare subito? Nel frattempo, ti consigliamo di consultare queste risorse:

- App TagWriter di NXP– Codifica NFC per Android

- Libreria MFRC522 Arduino su GitHub– Libreria open source per lettori RFID

- [SDK o strumenti per sviluppatori del vostro fornitore di hardware] per modelli di lettori specifici

Hai bisogno di aiuto per scrivere dati sui tuoi tag RFID o scegliere strumenti compatibili? Contatta il nostro team tecnico per un'assistenza personalizzata.

Come i tag RFID memorizzano i dati internamente

Fondamentalmente, un tag RFID è un minuscolo dispositivo di archiviazione dotato di specifici banchi di memoria. Comprendere la struttura interna della memoria è fondamentale quando si pianifica il tipo di dati da archiviare e la quantità.

Tipi di memoria nei tag RFID

- ROM (Read-Only Memory): dati scritti durante la produzione. Non possono essere modificati.

- EEPROM (Electrically Erasable): riscrivibile; comunemente utilizzata nei moderni dispositivi RFID.

- RAM: memoria temporanea, spesso utilizzata durante le transazioni attive.

Tipi comuni di memoria

- Sola lettura (RO): non modificabile. Utilizzato per ID fissi.

- Lettura/scrittura (RW): può essere modificato con lettori compatibili.

- WORM (Write Once, Read Many): una volta programmati, i dati vengono bloccati.

Banchi di memoria nei tag EPCglobal Gen2 (UHF)

| Banca dati | Contenuti | Scrivibile? |

|---|---|---|

| EPC | ID prodotto (tipicamente 96-128 bit) | ✅ |

| TID | Identificatore unico tag/chip | ❌ |

| Memoria utente | Dati specifici dell'applicazione | ✅ |

| Riservato | Password per i comandi di accesso/terminazione | ✅ (Limitato) |

Best practice: utilizzare EPC per gli SKU o gli identificatori dei prodotti e la memoria utente per dati aggiuntivi quali timestamp, numeri di lotto o metadati logistici.

Formattazione bit e blocchi

- La memoria è suddivisa in blocchi (16 o 32 bit).

- Ogni blocco può essere indirizzato individualmente.

- La codifica dei dati deve rispettare le specifiche relative alle dimensioni dei blocchi e ai tag.

Esempio: un tag con 512 bit di memoria utente ha 64 byte disponibili per la codifica: pianifica la struttura dei dati di conseguenza.

Quanto sono sicuri i dati sui tag RFID?

Con la crescente integrazione della tecnologia RFID nelle catene di approvvigionamento e nei prodotti di consumo, la sicurezza dei dati è diventata una preoccupazione prioritaria. Comprendere in che modo i tag RFID proteggono — e talvolta espongono — i dati è fondamentale per garantire implementazioni sicure.

I tag RFID possono essere hackerati?

Sì, ma il contesto è importante. Sebbene i tag di base a basso costo possano essere clonati o skimmati, la maggior parte dei moderni sistemi RFID implementa più livelli di sicurezza, tra cui il controllo degli accessi e la crittografia.

Meccanismi di sicurezza nei tag RFID

| Funzione di sicurezza | Descrizione | Livello di protezione |

|---|---|---|

| Protezione tramite password | Blocca letture/scritture non autorizzate | Medio |

| Bit di controllo accesso | Definire i permessi di lettura/scrittura per ogni banco di memoria | Alto |

| Crittografia (AES, DES) | Utilizzato nei tag ad alta sicurezza (ad esempio, settore bancario, controllo degli accessi) | Molto alto |

| Comandi di uccisione | Disattiva definitivamente un tag per impedire un uso improprio | Contestuale |

Vulnerabilità comuni

- Intercettazione: gli aggressori intercettano la comunicazione tra lettore di tag e dispositivo.

- Clonazione: copia dei dati di un tag su un altro tag.

- Attacchi di tipo Replay: riutilizzo dei dati di trasmissione intercettati.

Migliori pratiche per un'implementazione sicura della tecnologia RFID

- Utilizza tag protetti da password o crittografati per i dati critici.

- Evita di memorizzare informazioni sensibili direttamente sui tag: memorizza solo riferimenti o ID.

- Implementare database backend sicuri per convalidare i dati dei tag.

- Proteggi o disattiva i tag dopo l'utilizzo in contesti sensibili.

Quanti dati possono memorizzare i tag RFID?

Una delle domande più frequenti poste dagli ingegneri è:

“Quanti dati posso memorizzare su un tag RFID?”

Capacità di memoria tipiche RFID

| Tipo di tag | Intervallo di memoria | Caso d'uso |

|---|---|---|

| Bassa frequenza (LF) | 64–256 bit | Identificativi animali, tessere di accesso |

| Alta frequenza (HF/NFC) | 128–4.096 bit | Smart card, inventario |

| Ultra alta frequenza (UHF) | 96–8.192 bit | Logistica, tracciabilità industriale |

| RFID attivo | 32 KB+ | Dati dei sensori, grandi carichi utili |

Fattori che influenzano la capacità

- Frequenza dei tag e modello chip.

- Utilizzo di dati crittografati o checksum.

- Tipo di applicazione (ad esempio, codifica EPC rispetto a definizione utente).

Quali tipi di dati vengono solitamente memorizzati?

- Identificatori di prodotto (EPC)

- Numeri di lotto o di partita

- Timestamp

- Dati dei sensori (temperatura, pressione) nei tag attivi

Suggerimento: memorizza solo i dati minimi necessari sul tag e collega a database esterni per i dettagli. Ciò riduce i requisiti di memoria e migliora le prestazioni.

RFID passivo vs. RFID attivo: confronto tra le capacità di archiviazione dei dati

La scelta tra RFID passivo e attivo influisce sul costo, sulla capacità dei dati e sulla portata.

| Caratteristica | RFID passivo | RFID attivo |

|---|---|---|

| Fonte di alimentazione | Alimentato dal lettore | Batteria integrata |

| Capacità dei dati | 96–8.192 bit | 32 KB o più |

| Allineare | Fino a 10 m | Fino a 100 m |

| Durata | Illimitato (senza batteria) | Limitato dalla durata della batteria |

| Costo | <$0,10 per tag | $10–$50 per tag |

Quale scegliere?

- Tag passivi: ideali per inventario, vendita al dettaglio, controllo accessi.

- Tag attivi: Ideale per il monitoraggio delle risorse in tempo reale, la logistica e i sensori IoT.

Esempi reali — Quali dati vengono memorizzati sui tag RFID?

Vediamo come funziona l'archiviazione dei dati RFID nei settori industriali reali.

Nel settore della vendita al dettaglio

- Codice prodotto (EPC)

- Prezzi, codici SKU e numeri di lotto

- Posizione dello scaffale o dati relativi alla categoria

In sanità

- ID paziente

- Informazioni sul dosaggio dei farmaci

- Monitoraggio delle attrezzature

Nella logistica

- ID spedizione, timestamp

- Codici dei contenitori

- Tracciamento del percorso e dei punti di controllo

Nel tracciamento degli animali

- Identificazione della razza, registri delle vaccinazioni

- GPS o identificatori di posizione (nei tag attivi)

Approfondimento professionale: la maggior parte dei sistemi aziendali collega gli ID dei tag ai database cloud (ERP, WMS), riducendo la necessità di memorizzare grandi set di dati sul tag stesso.

Come vengono scritti i dati sui tag RFID (processo di codifica)

Requisiti hardware

- Modulo scrittore RFID o lettore/scrittore

- Software compatibile (TagWriter, Arduino IDE o SDK)

- Tag compatibili con RFID

Flusso di lavoro tipico di codifica

- Collega il tuo writer al sistema o al microcontrollore.

- Selezionare il tipo di tag e la frequenza (LF, HF, UHF).

- Scegliere il formato dei dati (EPC, HEX o ASCII).

- Scrivi i dati sul tag utilizzando i comandi del software.

- Verifica i dati utilizzando una funzione di lettura.

Formati di codifica comuni

| Formato | Esempio | Caso d'uso |

|---|---|---|

| EPC (96 bit) | 300833B2DDD9014000000001 | ID prodotto |

| HEX | 0xA1B2C3D4 | Archiviazione dati binari |

| ASCII | “ARTICOLO00123” | Stringhe leggibili |

Hai bisogno di encoder di livello industriale? Dai un'occhiata alla nostra gamma. Kit di scrittura RFID per sistemi UHF e NFC.

RFID vs. codice a barre vs. NFC: confronto tra le modalità di archiviazione dei dati

| Caratteristica | RFID | Codice a barre | Non-FC |

|---|---|---|---|

| Capacità dei dati | 64 bit – 32 KB | 12-20 caratteri | Fino a 4 KB |

| Intervallo di lettura | 1–100 m | 0,2–1 m | 0-10 cm |

| Riscrivibile? | SÌ | NO | SÌ |

| Letture simultanee | Centinaia di tag | Uno alla volta | Uno alla volta |

| Durata | Alto | Basso | Medio |

Punti chiave

- RFID: ideale per ambienti con dati ad alta velocità e volumi elevati.

- Codice a barre: semplice ed economico per identificativi statici.

- NFC: ideale per interazioni sicure a breve raggio (ad esempio, pagamenti).

Stai pensando di passare dai codici a barre alla tecnologia RFID? Richiedi un preventivo gratuito per l'implementazione.

Domande frequenti sull'archiviazione dei dati RFID

I tag RFID possono essere riscritti?

Sì, la maggior parte dei tag HF e UHF supporta più cicli di scrittura fino a quando non si verifica l'usura della memoria.

Per quanto tempo i dati rimangono su un tag RFID?

Fino a 10 anni o più per i tag passivi, a seconda della qualità del chip.

I dati RFID sono crittografati?

Alcuni tag supportano la crittografia AES/DES, altri si basano sulla protezione tramite password.

Posso programmare i tag RFID con uno smartphone?

Sì, se sono compatibili con NFC (13,56 MHz) e il tuo telefono dispone di un lettore NFC.

Quale software viene utilizzato per scrivere sui tag RFID?

TagWriter, Arduino IDE (con librerie) o SDK dei produttori.

Il futuro dell'archiviazione dei dati RFID

Il futuro della tecnologia RFID risiede nell'intersezione tra IoT e IA, dove i tag non si limitano a memorizzare dati, ma comunicano attivamente con i sistemi cloud e i sensori.

Innovazioni emergenti

- Maggiore densità di memoria grazie alla tecnologia micro-EEPROM

- Sensori integrati che memorizzano dati relativi alla temperatura o al movimento

- Analisi RFID basata sull'intelligenza artificiale per automatizzare il processo decisionale

- Tracciabilità supportata dalla blockchain per garantire l'autenticità dei prodotti

Conclusione: riassumendo

I tag RFID sono piccoli ma potenti supporti dati che costituiscono la base dell'automazione moderna.

Dalle strutture di memoria di base alla crittografia avanzata, comprendere come i tag RFID memorizzano e trasmettono i dati consente a ingegneri, sviluppatori e aziende di creare sistemi più intelligenti e sicuri.

Punti chiave:

- Scegli i tipi di tag in base alla portata, alla capacità e all'applicazione.

- Utilizza una codifica sicura e protetta da password per i dati sensibili.

- Integrazione dell'RFID con i sistemi di backend per garantire la scalabilità.

Hai bisogno di aiuto per progettare o programmare il tuo sistema RFID?

Contatta il nostro team per soluzioni RFID personalizzate, approvvigionamento hardware e supporto all'implementazione.

Raggio Zhou

Questo articolo è stato scritto da Ray Zhou, esperto di tecnologia RFID con oltre 10 anni di esperienza nel settore.

Commenti

Prodotti caldi

RFID a bassa frequenza vs. RFID ad alta frequenza: le 14 principali differenze

L'RFID a bassa frequenza e l'RFID ad alta frequenza sono entrambe tecnologie RFID induttive che si basano sull'accoppiamento del campo magnetico tra il dispositivo e l'oggetto.

Cosa sono le etichette RFID passive e come funzionano

Un'etichetta RFID passiva è un'etichetta RFID che non ha una fonte di alimentazione interna. Non può funzionare o trasmettere tramite

Schede e tag RFID a 13,56 MHz: Tutto quello che dovreste sapere

La tecnologia RFID svolge un ruolo importante nei moderni sistemi di identificazione e scambio dati. Tra le diverse frequenze RFID, 13,56 MHz

RFID nella logistica: come eliminare gli errori di instradamento RFID e i malfunzionamenti delle etichette RFID

L'RFID nella logistica è molto più di un semplice strumento per velocizzare i processi. È diventato un elemento fondamentale nel funzionamento delle moderne catene di approvvigionamento.

Che cos'è la gestione dei rifiuti RFID

Immaginate una città in cui ogni bidone della spazzatura parla, non letteralmente, ma attraverso un minuscolo chip che comunica al sistema quando è pieno, quando viene svuotato e dove viene portato. Questo è ciò che fa oggi la gestione dei rifiuti RFID.

Cosa sono le guarnizioni per bulloni e le loro applicazioni? | Guida completa

Nel commercio globale e nella logistica, i sigilli a bullone svolgono un ruolo cruciale nel garantire la sicurezza e la conformità del carico. Questi piccoli ma potenti dispositivi sono progettati per bloccare container, rimorchi e porte di carico con un meccanismo antimanomissione.

Etichette

BLOG CORRELATI

RFID a bassa frequenza vs. RFID ad alta frequenza: le 14 principali differenze

L'RFID a bassa frequenza e l'RFID ad alta frequenza sono entrambe tecnologie RFID induttive che si basano sull'accoppiamento del campo magnetico tra il dispositivo e l'oggetto.

Cosa sono le etichette RFID passive e come funzionano

Un'etichetta RFID passiva è un'etichetta RFID che non ha una fonte di alimentazione interna. Non può funzionare o trasmettere tramite

Schede e tag RFID a 13,56 MHz: Tutto quello che dovreste sapere

La tecnologia RFID svolge un ruolo importante nei moderni sistemi di identificazione e scambio dati. Tra le diverse frequenze RFID, 13,56 MHz