¿Cómo almacenan datos las etiquetas RFID?

Tabla de contenido

Introducción

Comprender este proceso no es solo una cuestión académica. Para los ingenieros que diseñan cadenas de suministro inteligentes, los desarrolladores que crean aplicaciones integradas con RFID y los responsables de TI que supervisan el seguimiento de activos a gran escala, los mecanismos subyacentes de la memoria RFID, la codificación de datos y los protocolos de seguridad son fundamentales para el rendimiento, la interoperabilidad y la integridad de los datos.

¿Qué es RFID y cómo funciona?

¿Qué es RFID?

La RFID (identificación por radiofrecuencia) es una tecnología inalámbrica que identifica y rastrea automáticamente objetos mediante campos electromagnéticos. A diferencia de los códigos de barras, la RFID no necesita línea de visión directa y puede almacenar más datos directamente en la etiqueta.

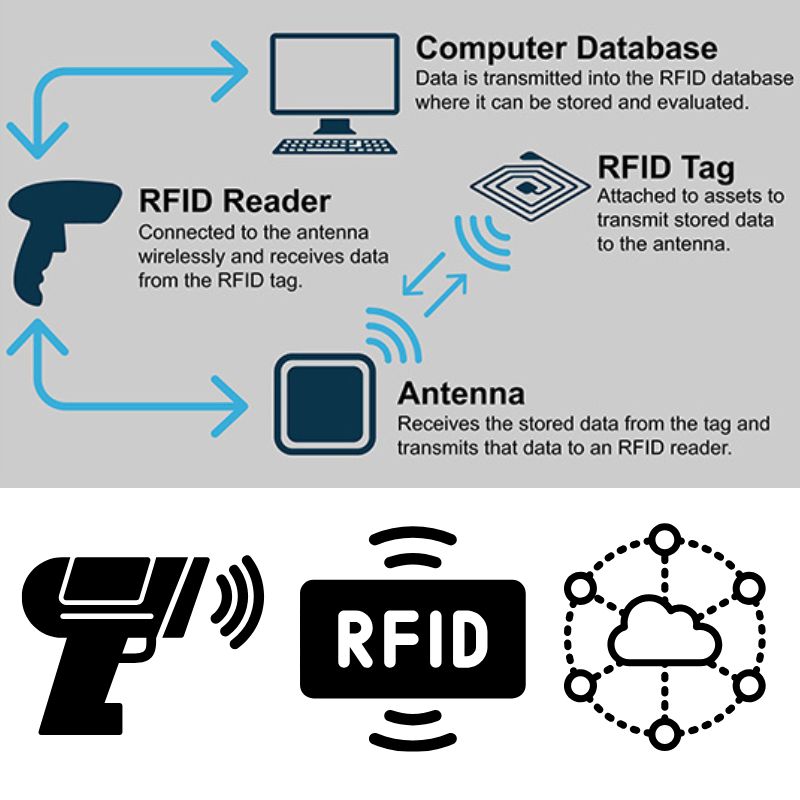

Componentes clave de un sistema RFID

- Etiqueta RFID (Transpondedor): Chip y antena integrados en una etiqueta u objeto que almacena datos.

- Lector RFID (Interrogador): Envía una señal de radio para activar la etiqueta y recibir sus datos.

- Middleware/Software del sistema: Procesa, almacena y envía datos a bases de datos o aplicaciones.

Cómo funciona la transmisión de datos

Cuando el lector RFID emite una señal de radiofrecuencia, la antena de la etiqueta la capta y alimenta el chip (si es pasivo). A continuación, el chip modula y envía los datos almacenados al lector. Esta comunicación varía según la frecuencia:

- LF (baja frecuencia): corto alcance, ideal para el rastreo de animales.

- HF (alta frecuencia): habitual en NFC y tarjetas inteligentes.

- UHF (frecuencia ultra alta): mayor alcance, velocidades de lectura más rápidas, ideal para logística.

Consejo técnico: Las etiquetas UHF pasivas son las más utilizadas en las cadenas de suministro industriales, ya que son económicas y pueden transmitir hasta varios metros.

Guía para principiantes sobre la programación de etiquetas RFID

La programación de etiquetas RFID puede desbloquear potentes capacidades, desde la personalización de los datos de los productos hasta la habilitación de un control de acceso seguro. Aunque existen muchas herramientas y enfoques disponibles, el método específico depende del tipo de etiqueta, la frecuencia y la aplicación.

Actualmente estamos trabajando en ejemplos de código verificados y tutoriales prácticos para programar etiquetas RFID de forma segura y eficaz. Esta sección pronto incluirá:

- Tutoriales prácticos para utilizar Arduino con módulos RFID.

- Codificación de datos con TagWriter (Android) para Etiquetas compatibles con NFC.

- Uso de SDK RFID y escritoras de escritorio para aplicaciones empresariales.

- Consejos para seleccionar el formato de memoria adecuado (ASCII, HEX, EPC).

¿Quieres empezar ahora? Mientras tanto, te recomendamos que explores estos recursos:

- Aplicación TagWriter de NXP– Codificación NFC para Android

- Biblioteca MFRC522 Arduino en GitHub– Biblioteca de lectores RFID de código abierto

- [SDK o herramientas de desarrollo de su proveedor de hardware] para modelos de lectores específicos

¿Necesita ayuda para escribir datos en sus etiquetas RFID o elegir herramientas compatibles? Póngase en contacto con nuestro equipo técnico. para una asistencia personalizada.

Cómo almacenan datos internamente las etiquetas RFID

En esencia, una etiqueta RFID es un pequeño dispositivo de almacenamiento con bancos de memoria específicos. Comprender la estructura interna de la memoria es fundamental a la hora de planificar qué tipo de datos se van a almacenar y en qué cantidad.

Tipos de memoria en etiquetas RFID

- ROM (memoria de solo lectura): datos escritos durante la fabricación. No se pueden modificar.

- EEPROM (borrable eléctricamente): reescribible; se utiliza más comúnmente en la RFID moderna.

- RAM: Almacenamiento temporal, utilizado a menudo durante transacciones activas.

Tipos comunes de memoria

- Solo lectura (RO): No se puede modificar. Se utiliza para identificadores fijos.

- Lectura/escritura (RW): Se puede modificar con lectores compatibles.

- WORM (Write Once, Read Many): Una vez programados, los datos quedan bloqueados.

Bancos de memoria en etiquetas EPCglobal Gen2 (UHF)

| Banco de memoria | Contenido | ¿Se puede escribir? |

|---|---|---|

| CEP | Identificación del producto (96-128 bits típicos) | ✅ |

| TID | Identificador único de etiqueta/chip | ❌ |

| Memoria de usuario | Datos específicos de la aplicación | ✅ |

| Reservado | Contraseñas para comandos de acceso/eliminación | ✅ (Restringido) |

Práctica recomendada: utilice EPC para los identificadores de SKU o de productos, y la memoria de usuario para datos adicionales como marcas de tiempo, números de lote o metadatos logísticos.

Formato de bits y bloques

- La memoria se divide en bloques (16 o 32 bits).

- Cada bloque puede ser abordado individualmente.

- La codificación de datos debe respetar el tamaño del bloque y las especificaciones de las etiquetas.

Ejemplo: una etiqueta con 512 bits de memoria de usuario tiene 64 bytes disponibles para la codificación; planifique su estructura de datos en consecuencia.

¿Qué grado de seguridad tienen los datos almacenados en las etiquetas RFID?

A medida que la tecnología RFID se integra cada vez más en las cadenas de suministro y los productos de consumo, la seguridad de los datos se ha convertido en una de las principales preocupaciones. Comprender cómo las etiquetas RFID protegen —y, en ocasiones, exponen— los datos es fundamental para garantizar la seguridad de las implementaciones.

¿Se pueden piratear las etiquetas RFID?

Sí, pero el contexto es importante. Aunque las etiquetas básicas de bajo coste pueden clonarse o copiarse, la mayoría de los sistemas RFID modernos implementan múltiples capas de seguridad, incluyendo control de acceso y encriptación.

Mecanismos de seguridad en etiquetas RFID

| Característica de seguridad | Descripción | Nivel de protección |

|---|---|---|

| Protección con contraseña | Bloquea lecturas/escrituras no autorizadas. | Medio |

| Bits de control de acceso | Definir permisos de lectura/escritura por banco de memoria | Alto |

| Cifrado (AES, DES) | Se utiliza en etiquetas de alta seguridad (por ejemplo, banca, control de acceso). | Muy alta |

| Comandos para matar | Desactivar permanentemente una etiqueta para evitar su uso indebido. | Contextual |

Vulnerabilidades comunes

- Interceptación: los atacantes interceptan la comunicación entre el lector de etiquetas y el dispositivo.

- Clonación: copiar los datos de una etiqueta a otra.

- Ataques de repetición: reutilización de datos de transmisión capturados.

Mejores prácticas para una implementación segura de RFID

- Utilice etiquetas protegidas con contraseña o cifradas para los datos críticos.

- Evite almacenar información confidencial directamente en las etiquetas; almacene solo referencias o identificadores.

- Implementar bases de datos backend seguras para validar los datos de las etiquetas.

- Proteja o desactive las etiquetas después de su uso en contextos sensibles.

¿Cuántos datos pueden almacenar las etiquetas RFID?

Una de las preguntas más comunes que se hacen los ingenieros es:

“¿Cuántos datos puedo almacenar en una etiqueta RFID?”

Capacidades típicas de memoria RFID

| Tipo de etiqueta | Rango de memoria | Caso de uso |

|---|---|---|

| Baja frecuencia (LF) | 64-256 bits | Identificaciones de animales, tarjetas de acceso |

| Alta frecuencia (HF/NFC) | 128-4096 bits | Tarjetas inteligentes, inventario |

| Ultra alta frecuencia (UHF) | 96–8192 bits | Logística, seguimiento industrial |

| RFID activo | 32 KB+ | Datos de sensores, grandes cargas útiles |

Factores que afectan a la capacidad

- Frecuencia de etiquetas y modelo de chip.

- Uso de datos cifrados o de suma de comprobación.

- Tipo de aplicación (por ejemplo, codificación EPC frente a definida por el usuario).

¿Qué tipo de datos se almacenan normalmente?

- Identificadores de productos (EPC)

- Números de lote o serie

- Marcas de tiempo

- Datos del sensor (temperatura, presión) en etiquetas activas

Consejo: Almacene solo los datos mínimos necesarios en la etiqueta y enlace a bases de datos externas para obtener más detalles. Esto reduce los requisitos de memoria y mejora el rendimiento.

RFID pasiva frente a RFID activa: comparación de las capacidades de almacenamiento de datos

La elección entre RFID pasiva y activa afecta al coste, la capacidad de datos y el alcance.

| Característica | RFID pasivo | RFID activo |

|---|---|---|

| Fuente de poder | Desarrollado por Reader | Batería incorporada |

| Capacidad de datos | 96–8192 bits | 32 KB o más |

| Rango | Hasta 10 m | Hasta 100 m |

| Esperanza de vida | Ilimitado (sin batería) | Limitado por la duración de la batería |

| Costo | <$0,10 por etiqueta | $10–$50 por etiqueta |

¿Cuál deberías elegir?

- Etiquetas pasivas: ideales para inventario, venta al por menor y control de acceso.

- Etiquetas activas: ideales para el seguimiento de activos en tiempo real, logística y sensores IoT.

Ejemplos reales: ¿qué datos se almacenan en las etiquetas RFID?

Veamos cómo funciona el almacenamiento de datos RFID en industrias reales.

En el comercio minorista

- Identificación del producto (EPC)

- Precios, SKU y números de lote

- Ubicación en el estante o datos de categoría

En el sector sanitario

- Identificación del paciente

- Información sobre la dosis de los medicamentos

- Seguimiento de equipos

En logística

- Identificadores de envío, marcas de tiempo

- Códigos de contenedores

- Seguimiento de rutas y puntos de control

En el seguimiento de animales

- Identificación de raza, registros de vacunas

- GPS o identificadores de ubicación (en etiquetas activas)

Perspectiva profesional: La mayoría de los sistemas empresariales vinculan los ID de las etiquetas a bases de datos en la nube (ERP, WMS), lo que reduce la necesidad de almacenar grandes conjuntos de datos en la propia etiqueta.

Cómo se escriben los datos en las etiquetas RFID (proceso de codificación)

Requisitos de hardware

- Módulo de escritura o lectura/escritura RFID

- Software compatible (TagWriter, Arduino IDE o SDK)

- Etiquetas compatibles con RFID

Flujo de trabajo típico de codificación

- Conecte su escritor al sistema o microcontrolador.

- Seleccione el tipo de etiqueta y la frecuencia (LF, HF, UHF).

- Elija el formato de datos (EPC, HEX o ASCII).

- Escribir datos en la etiqueta utilizando comandos de software.

- Verifique los datos utilizando una función de lectura.

Formatos de codificación comunes

| Formato | Ejemplo | Caso de uso |

|---|---|---|

| EPC (96 bits) | 300833B2DDD9014000000001 | Identificación del producto |

| HEX | 0xA1B2C3D4 | Almacenamiento de datos binarios |

| ASCII | “ARTÍCULO00123” | Cadenas legibles |

¿Necesita codificadores de grado industrial? Explore nuestra Kits de escritores RFID para sistemas UHF y NFC.

RFID frente a códigos de barras frente a NFC: comparación del almacenamiento de datos

| Característica | RFID | Código de barras | NFC |

|---|---|---|---|

| Capacidad de datos | 64 bits – 32 KB | 12-20 caracteres | Hasta 4 KB |

| Rango de lectura | 1-100 m | 0,2-1 m | 0-10 cm |

| ¿Reescribible? | Sí | No | Sí |

| Lecturas simultáneas | Cientos de etiquetas | Uno a la vez | Uno a la vez |

| Durabilidad | Alto | Bajo | Medio |

Puntos clave

- RFID: Ideal para entornos de datos de alta velocidad y gran volumen.

- Código de barras: sencillo y económico para identificaciones estáticas.

- NFC: Ideal para interacciones seguras de corto alcance (por ejemplo, pagos).

¿Está pensando en pasar de los códigos de barras a la tecnología RFID? Obtenga un presupuesto gratuito para la implementación.

Preguntas frecuentes sobre el almacenamiento de datos RFID

¿Se pueden reescribir las etiquetas RFID?

Sí, la mayoría de las etiquetas HF y UHF admiten múltiples ciclos de escritura hasta que se produce el desgaste de la memoria.

¿Cuánto tiempo permanecen los datos en una etiqueta RFID?

Hasta 10 años o más para las etiquetas pasivas, dependiendo de la calidad del chip.

¿Los datos RFID están encriptados?

Algunas etiquetas admiten cifrado AES/DES; otras se basan en la protección con contraseña.

¿Puedo programar etiquetas RFID con un smartphone?

Sí, si son compatibles con NFC (13,56 MHz) y tu teléfono tiene un lector NFC.

¿Qué software se utiliza para escribir en etiquetas RFID?

TagWriter, Arduino IDE (con bibliotecas) o SDK del fabricante.

El futuro del almacenamiento de datos RFID

El futuro de la RFID se encuentra en la intersección entre el IoT y la IA, donde las etiquetas no solo almacenan datos, sino que se comunican activamente con los sistemas en la nube y los sensores.

Innovaciones emergentes

- Mayor densidad de memoria con tecnología micro-EEPROM.

- Sensores integrados que almacenan datos de temperatura o movimiento.

- Análisis RFID impulsado por IA para automatizar la toma de decisiones

- Trazabilidad respaldada por blockchain para garantizar la autenticidad de los productos.

Conclusión: resumen general

Las etiquetas RFID son pequeños pero potentes soportes de datos que constituyen la base de la automatización moderna.

Desde las estructuras de memoria básicas hasta el cifrado avanzado, comprender cómo las etiquetas RFID almacenan y transmiten datos permite a los ingenieros, desarrolladores y empresas crear sistemas más inteligentes y seguros.

Puntos clave:

- Elija los tipos de etiquetas en función del alcance, la capacidad y la aplicación.

- Utilice una codificación segura y protegida con contraseña para los datos confidenciales.

- Integre la tecnología RFID con los sistemas backend para lograr escalabilidad.

¿Necesita ayuda para diseñar o programar su sistema RFID?

Contacte con nuestro equipo para soluciones RFID personalizadas, suministro de hardware y asistencia en la implementación.

Ray Zhou

Este artículo ha sido escrito por Ray Zhou, experto en tecnología RFID con más de 10 años de experiencia en el sector.

Comentarios

Productos destacados

¿Qué es un lector RFID? Cómo funciona, tipos y cómo elegir uno

La tecnología RFID se utiliza en muchos sistemas cotidianos, desde el seguimiento de inventarios y el control de acceso hasta la identificación de ganado y la gestión de activos.

RFID de baja frecuencia frente a RFID de alta frecuencia: las 14 principales diferencias

Tanto la RFID de baja frecuencia como la RFID de alta frecuencia son tecnologías de RFID inductiva que se basan en el acoplamiento de campos magnéticos entre los objetos.

¿Qué son las etiquetas RFID pasivas y cómo funcionan?

Una etiqueta RFID pasiva es una etiqueta RFID que no tiene fuente de alimentación interna. No puede funcionar ni transmitir por

Explicación de las tarjetas y etiquetas RFID de 13,56 MHz: Todo lo que debe saber

La tecnología RFID desempeña un papel importante en los sistemas modernos de identificación e intercambio de datos. Entre las distintas frecuencias RFID, 13,56 MHz

RFID en logística: cómo eliminar los errores de enrutamiento y los fallos de las etiquetas RFID

La RFID en logística es más que una simple herramienta para acelerar los procesos. Se ha convertido en una parte fundamental del funcionamiento de las cadenas de suministro modernas.

¿Qué es la gestión de residuos mediante RFID?

Imagina una ciudad en la que todos los contenedores de basura hablan, no literalmente, sino a través de un pequeño chip que indica al sistema cuándo están llenos, cuándo se vacían y adónde van. Eso es lo que hace hoy en día la gestión de residuos mediante RFID.

Etiquetas

BLOGS RELACIONADOS

¿Qué es un lector RFID? Cómo funciona, tipos y cómo elegir uno

La tecnología RFID se utiliza en muchos sistemas cotidianos, desde el seguimiento de inventarios y el control de acceso hasta la identificación de ganado y la gestión de activos.

RFID de baja frecuencia frente a RFID de alta frecuencia: las 14 principales diferencias

Tanto la RFID de baja frecuencia como la RFID de alta frecuencia son tecnologías de RFID inductiva que se basan en el acoplamiento de campos magnéticos entre los objetos.

¿Qué son las etiquetas RFID pasivas y cómo funcionan?

Una etiqueta RFID pasiva es una etiqueta RFID que no tiene fuente de alimentación interna. No puede funcionar ni transmitir por