Cómo copiar llaveros y tarjetas de acceso RFID

Tabla de contenido

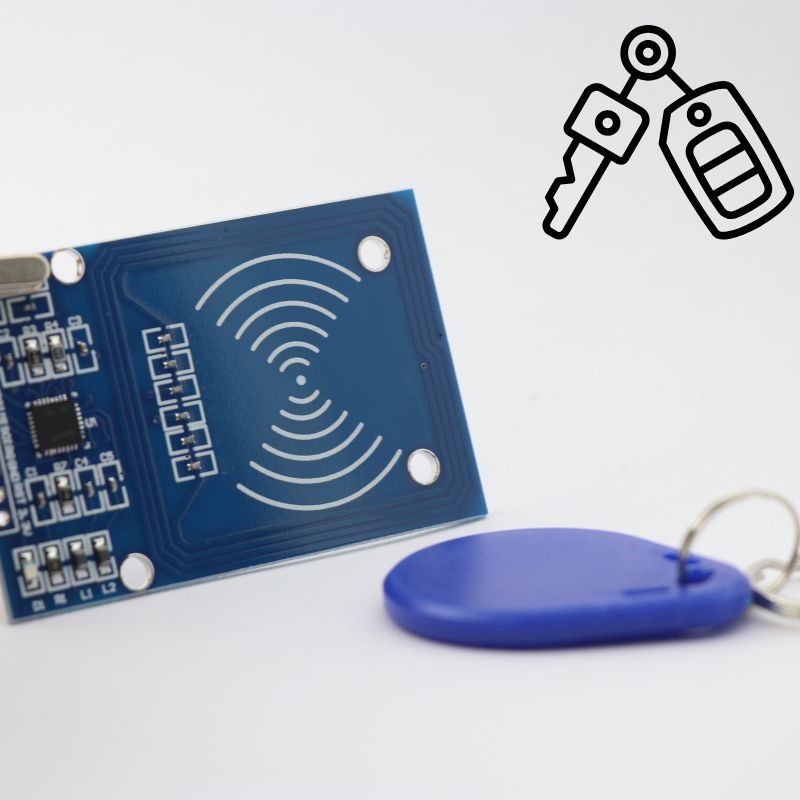

Cómo copiar llaveros y tarjetas de acceso RFID: una guía completa

Pero, ¿qué pasa si pierdes tu Llaveros RFID ¿O necesita una copia adicional para su familia o su personal? Esta guía explica cómo funciona la copia, qué chips se pueden duplicar y qué precauciones legales y de seguridad se deben seguir.

Lista de verificación rápida: cómo funciona la copia

Antes de sumergirte, aquí tienes un sencillo resumen de 4 pasos que puedes seguir:

Escanear → Escribir → Probar → Registrar

- Escanee su original. Llaveros RFID utilizando una copiadora RFID USB compatible.

- Escriba los datos almacenados en una etiqueta o tarjeta RFID en blanco.

- Prueba la nueva etiqueta en tu puerta o lector.

- Regístrelo con el administrador del sistema si es necesario.

⚠️ Nota: Solo copie llaves RFID o tarjetas de acceso que sean de su propiedad o que esté autorizado a duplicar. La duplicación no autorizada puede ser ilegal y comprometer la seguridad del sistema.

¿Qué es un llavero RFID y cómo funciona?

Un Llavero RFID Es un pequeño dispositivo inalámbrico que utiliza la identificación por radiofrecuencia (RFID) para comunicarse con un lector. Cuando se acerca a un lector, transmite un número de identificación único que el sistema de acceso reconoce y permite la entrada.

Características principales

- Conveniencia: Entrada sin llaves, con solo tocar.

- Durabilidad: Resiste el uso diario.

- Acceso personalizable: Programado para usuarios o áreas específicas.

Estos llaveros y Tarjetas RFID Se utilizan en apartamentos, oficinas, sistemas de aparcamiento y escuelas.

¿Por qué copiar llaveros RFID o tarjetas de acceso?

- Conveniencia: Entregue a los familiares o al personal sus propios llaveros.

- Copia de seguridad: Evite quedarse fuera de casa si pierde la llave original.

- Acceso compartido: Simplifique el acceso al personal de limpieza, a los huéspedes o a los alquileres a corto plazo.

Disponer de una tarjeta RFID de repuesto garantiza la continuidad del acceso sin tener que esperar a que lleguen los recambios.

Comprender los tipos de chips y la dificultad de copiarlos

No todos los llaveros RFID pueden clonarse. La copia depende de la frecuencia y el tipo de chip que haya dentro de la tarjeta o el llavero.

1. Baja frecuencia (LF) de 125 kHz – EM4100 / HID Prox

- Uso común: sistemas de construcción antiguos.

- Copiar: Relativamente fácil con una copiadora RFID USB básica y etiquetas en blanco de 125 kHz.

- Proceso: escanear → escribir → probar → registrar.

2. Alta frecuencia (HF) de 13,56 MHz: MIFARE Classic

- Uso común: oficinas, escuelas, tarjetas de transporte.

- Copiar: solo es posible si el cifrado es débil o inexistente.

- Herramientas: Una copiadora avanzada compatible con MIFARE Classic.

3. DESFire / HID iCLASS / SEOS (tarjetas inteligentes cifradas)

- Uso común: sistemas empresariales o gubernamentales.

- Copiar: Normalmente no es posible sin credenciales de administrador.

- Mejores prácticas: Solicite un duplicado oficial al administrador de su edificio.

Consejo: Compruebe la etiqueta de frecuencia de su tarjeta RFID o escanéela con un lector RFID para identificar el tipo de chip antes de intentar duplicarla.

Herramientas que necesitarás

Para copiar correctamente un llavero o tarjeta RFID, prepare lo siguiente:

- Copiadora o duplicadora RFID: para leer y escribir datos.

- Etiquetas o tarjetas RFID en blanco: para crear nuevas copias.

- Llavero RFID original: la credencial de origen.

- (Opcional) Aplicación NFC para teléfonos inteligentes: uso limitado para algunas etiquetas de 13,56 MHz.

Puedes navegar Etiquetas RFID en blanco de 125 kHz y Tarjetas RFID para control de acceso de proveedores fiables.

¿Puedo copiar un llavero RFID con mi teléfono?

Algunos teléfonos inteligentes con tecnología NFC pueden leer y emular tarjetas RFID de 13,56 MHz, pero no pueden clonar llaveros cifrados.

- Funciona con: chips MIFARE Classic o NTAG sin protección.

- No funciona con: HID iCLASS, SEOS o DESFire.

- Hardware adicional: puede ser necesario para escribir en tarjetas físicas.

Riesgos de seguridad y cómo mantenerse a salvo

Copiar llaveros RFID sin supervisión puede crear problemas de seguridad:

- Acceso no autorizado: los duplicados podrían utilizarse indebidamente.

- Datos sin cifrar: Los mandos antiguos son más fáciles de clonar.

- Robo de datos: Los lectores inseguros pueden filtrar información.

Mejores prácticas: - Utilice tarjetas RFID cifradas o seguras.

- Rote las credenciales de acceso con regularidad.

- Supervise los registros de entrada en busca de patrones inusuales.

Mejora de la seguridad del control de acceso

Para fortalecer su sistema:

- Actualización a llaveros cifrados (MIFARE DESFire o HID iCLASS).

- Habilitar el acceso de dos factores: Combinar RFID con PIN o datos biométricos.

- Seguir la actividad de los usuarios: utilizar registros de software para detectar anomalías.

“Un llavero RFID correctamente cifrado reduce el riesgo de clonación y protege todas sus instalaciones”.”

RFID frente a NFC: comparación rápida

| Característica | RFID | NFC |

|---|---|---|

| Rango | Hasta varios metros | Unos centímetros |

| Uso típico | Control de acceso, logística | Pagos móviles, tarjetas inteligentes |

| Dificultad de duplicación | Moderado a alto | Muy alto (debido al cifrado) |

Ambos utilizan radiofrecuencia, pero NFC es más seguro y se utiliza normalmente para teléfonos inteligentes y sistemas de pago, mientras que los llaveros RFID están optimizados para el acceso a puertas y la identificación.

Cifrado en las tarjetas RFID modernas

El cifrado protege la comunicación entre la tarjeta RFID y el lector, lo que hace que la copia no autorizada sea prácticamente imposible.

Beneficios:

- Evita la duplicación de datos.

- Preserva la integridad de los datos.

- Protege tu sistema contra futuros ataques.

Pasarse a las tarjetas RFID cifradas es una de las formas más sencillas de evitar copias no autorizadas.

Preguntas frecuentes sobre llaveros y tarjetas de acceso RFID

¿Cómo puedo saber si mi llavero está encriptado?

Los llaveros cifrados suelen requerir software propietario o lectores especiales. Si una fotocopiadora básica no puede leerlo, es probable que esté cifrado.

¿Puedo copiar un llavero RFID en casa?

Sí, puede hacerlo con una copiadora RFID compatible y etiquetas en blanco, pero solo si tiene permiso para duplicarlas.

¿Cuál es la diferencia entre RFID y NFC?

La RFID tiene un mayor alcance y múltiples bandas de frecuencia; la NFC tiene un alcance corto y se utiliza principalmente en teléfonos inteligentes.

¿Es legal copiar una tarjeta de acceso RFID?

Copiar sin autorización puede infringir las normas de privacidad o propiedad. Obtenga siempre la autorización del propietario del sistema.

¿Cuáles son las frecuencias comunes?

125 kHz (LF) y 13,56 MHz (HF) son las frecuencias más comunes para los llaveros y las tarjetas de acceso.

Conclusión

Los llaveros RFID y las tarjetas de acceso son herramientas muy útiles para la seguridad y la comodidad, pero para duplicarlos es necesario conocer los tipos de chips, las herramientas y los límites legales.

En caso de duda, solicite ayuda a un técnico certificado en RFID o solicite un reemplazo oficial a la administración de su edificio.

¿Necesita llaveros RFID, tarjetas de acceso o fotocopiadoras fiables para su proyecto?

Hable con nuestros expertos en RFID para obtener muestras, precios o asesoramiento técnico.

📩 Envíenos un correo electrónico a [email protected]

Ray Zhou

Este artículo ha sido escrito por Ray Zhou, experto en tecnología RFID con más de 10 años de experiencia en el sector.

Comentarios

Productos destacados

RFID de baja frecuencia frente a RFID de alta frecuencia: las 14 principales diferencias

Tanto la RFID de baja frecuencia como la RFID de alta frecuencia son tecnologías de RFID inductiva que se basan en el acoplamiento de campos magnéticos entre los objetos.

¿Qué son las etiquetas RFID pasivas y cómo funcionan?

Una etiqueta RFID pasiva es una etiqueta RFID que no tiene fuente de alimentación interna. No puede funcionar ni transmitir por

Explicación de las tarjetas y etiquetas RFID de 13,56 MHz: Todo lo que debe saber

La tecnología RFID desempeña un papel importante en los sistemas modernos de identificación e intercambio de datos. Entre las distintas frecuencias RFID, 13,56 MHz

RFID en logística: cómo eliminar los errores de enrutamiento y los fallos de las etiquetas RFID

La RFID en logística es más que una simple herramienta para acelerar los procesos. Se ha convertido en una parte fundamental del funcionamiento de las cadenas de suministro modernas.

¿Qué es la gestión de residuos mediante RFID?

Imagina una ciudad en la que todos los contenedores de basura hablan, no literalmente, sino a través de un pequeño chip que indica al sistema cuándo están llenos, cuándo se vacían y adónde van. Eso es lo que hace hoy en día la gestión de residuos mediante RFID.

¿Qué son las juntas de perno y sus aplicaciones? | Guía completa

En el comercio mundial y la logística, los precintos de seguridad desempeñan un papel crucial para garantizar la seguridad y el cumplimiento de las normas de la carga. Estos pequeños pero potentes dispositivos están diseñados para bloquear contenedores de transporte, remolques y puertas de carga con un mecanismo a prueba de manipulaciones.

Etiquetas

BLOGS RELACIONADOS

RFID de baja frecuencia frente a RFID de alta frecuencia: las 14 principales diferencias

Tanto la RFID de baja frecuencia como la RFID de alta frecuencia son tecnologías de RFID inductiva que se basan en el acoplamiento de campos magnéticos entre los objetos.

¿Qué son las etiquetas RFID pasivas y cómo funcionan?

Una etiqueta RFID pasiva es una etiqueta RFID que no tiene fuente de alimentación interna. No puede funcionar ni transmitir por

Explicación de las tarjetas y etiquetas RFID de 13,56 MHz: Todo lo que debe saber

La tecnología RFID desempeña un papel importante en los sistemas modernos de identificación e intercambio de datos. Entre las distintas frecuencias RFID, 13,56 MHz