Jak chronić naszą kartę RFID?

Spis treści

Najlepszy przewodnik po blokowaniu kart RFID: chroń swoją tożsamość cyfrową w 2024 r.

Ten kompleksowy przewodnik omawia technologię blokowania RFID, jej znaczenie i najskuteczniejsze sposoby ochrony kart i danych osobowych przed potencjalnymi zagrożeniami. Niezależnie od tego, czy jesteś entuzjastą technologii, czy po prostu martwisz się o swoje bezpieczeństwo finansowe, ten artykuł dostarczy Ci niezbędnej wiedzy i praktycznych rozwiązań.

Czym jest technologia kart RFID i dlaczego powinna Cię zainteresować?

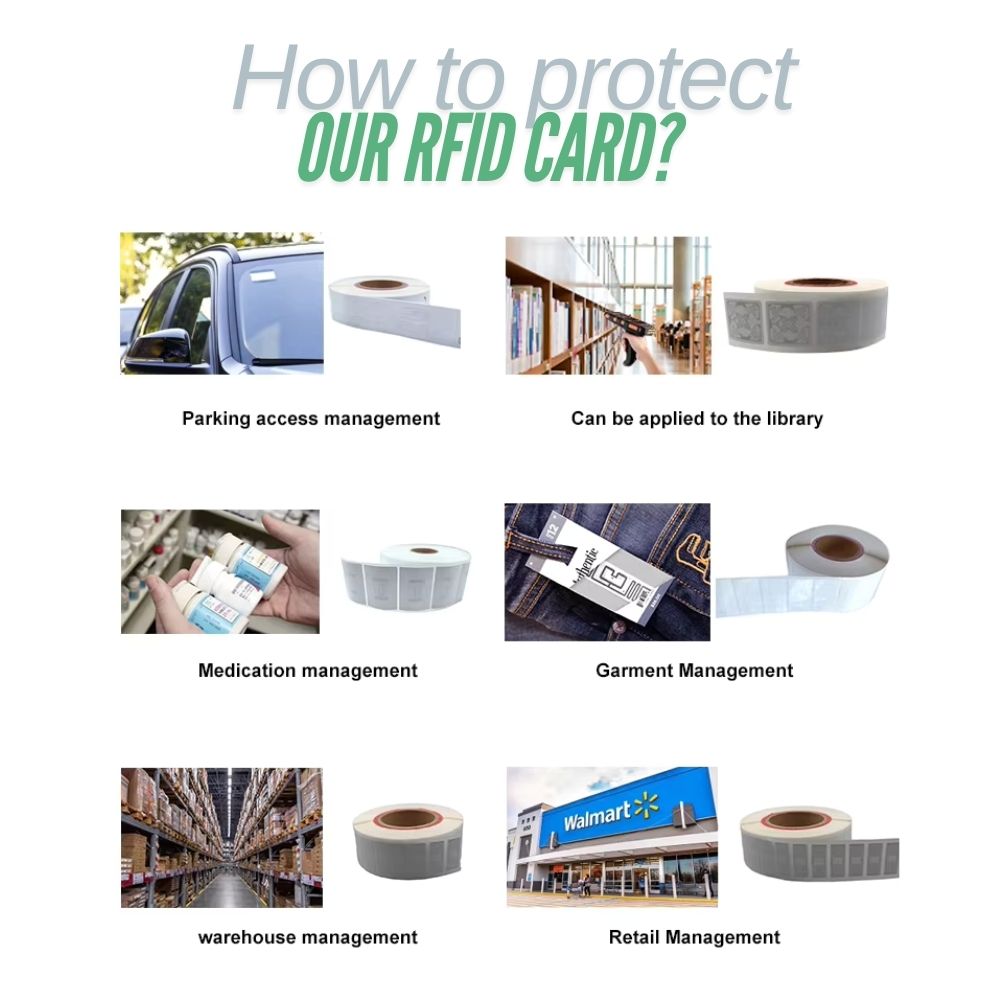

Technologia kart RFID zrewolucjonizowała sposób, w jaki dokonujemy płatności i uzyskujemy dostęp do bezpiecznych obszarów. Działając za pośrednictwem fal elektromagnetycznych, systemy RFID umożliwiają transakcje bezstykowe i transmisję danych między kartami a czytnikami. Choć technologia ta jest wygodna, stwarza również potencjalne zagrożenia bezpieczeństwa, których nie należy ignorować.Nowoczesne karty kredytowe, paszporty i karty dostępu powszechnie wykorzystują technologię RFID lub NFC do bezprzewodowego przesyłania danych. Działając na częstotliwościach takich jak 13,56 MHz w przypadku zastosowań o wysokiej częstotliwości, systemy te stały się integralną częścią naszego codziennego życia.

W jaki sposób skimery RFID kradną Twoje dane?

Przestępcy mogą używać skanerów kart RFID do wykradania danych osobowych niczego niepodejrzewającym ofiarom. Te skimery mogą potencjalnie odczytywać dane z karty z odległości kilku centymetrów, co umożliwia złodziejom kradzież informacji o karcie bez kontaktu fizycznego.Haker może próbować użyć potężnego czytnika RFID do przechwycenia danych przechowywanych na twoich kartach podczas przechodzenia przez zatłoczone miejsca. Ta forma elektronicznej kradzieży kieszonkowej stała się coraz bardziej wyrafinowana dzięki nowej technologii.

Nauka stojąca za blokowaniem RFID

Blokowanie kart RFID polega na tworzeniu wokół kart tarczy elektromagnetycznej, zapobiegając nieautoryzowanemu skanowaniu. Technologia ta wykorzystuje specjalne tkaniny lub materiały, które zakłócają fale radiowe i blokują sygnały RFID przed dotarciem do kart. Mechanizm blokujący opiera się na zasadzie klatki Faradaya, w której sygnały elektromagnetyczne są przechwytywane i rozpraszane zanim dotrą do mikroprocesora RFID umieszczonego w karcie.

Jakie masz możliwości zabezpieczenia kart RFID?

- Portfele blokujące RFID

- Opcje skóry premium

- Projekty smukłych portfeli

- Ochrona wielu kart

- Karty blokujące RFID

- Rozwiązania jednokartowe

- Ochrona całego portfela

- Praca bez baterii

- Rękawy specjalistyczne

- Ochrona karty indywidualnej

- Okładki paszportowe

- Opcje przyjazne dla budżetu

Przewodnik krok po kroku dotyczący zabezpieczania kart

Krok 1: Oceń swoje potrzeby

- Zidentyfikuj karty posiadające funkcje RFID

- Określ wymagany poziom ochrony

- Weź pod uwagę swoje wzorce użytkowania

Krok 2: Wybierz metodę ochrony

- Wybierz odpowiednie rozwiązania blokujące

- Wdrażaj wiele warstw zabezpieczeń

- Regularne testowanie skuteczności ochrony

Często zadawane pytania

Skąd mam wiedzieć, czy moje karty wymagają ochrony RFID?

Szukaj symbolu płatności zbliżeniowych na swoich kartach. Większość nowoczesnych kart debetowych i kredytowych wykorzystuje technologię RFID do funkcji płatności zbliżeniowych.

Czy folia aluminiowa naprawdę może blokować sygnały RFID?

Chociaż folia aluminiowa może zapewnić pewną ochronę, nie jest tak niezawodna ani trwała jak specjalnie zaprojektowane produkty blokujące RFID.

Jak często powinienem wymieniać portfel blokujący RFID?

Wysokiej jakości portfele blokujące RFID zazwyczaj wytrzymują od 3 do 5 lat, ale należy je wymienić, jeśli zauważysz jakiekolwiek uszkodzenie powłoki ochronnej.

Z jakiej odległości działają skimmery RFID?

Większość konsumenckich czytników RFID działa w odległości do 10 centymetrów, ale skanery o większej mocy mogą potencjalnie odczytywać dane z większych odległości.

Uwagi

Gorące produkty

RFID niskiej częstotliwości a RFID wysokiej częstotliwości: 14 głównych różnic

RFID o niskiej częstotliwości i RFID o wysokiej częstotliwości to indukcyjne technologie RFID, które opierają się na sprzężeniu pola magnetycznego między urządzeniami.

Czym są i jak działają pasywne tagi RFID?

Pasywny tag RFID to tag RFID, który nie ma wewnętrznego źródła zasilania. Nie może działać ani nadawać przez

Wyjaśnienie kart i tagów RFID 13,56 MHz: Wszystko, co powinieneś wiedzieć

Technologia RFID odgrywa ważną rolę w nowoczesnych systemach identyfikacji i wymiany danych. Wśród różnych częstotliwości RFID, 13,56 MHz

RFID w logistyce: jak wyeliminować błędne trasy RFID i awarie etykiet RFID

RFID w logistyce to coś więcej niż tylko narzędzie przyspieszające procesy. Stało się ono kluczowym elementem funkcjonowania nowoczesnych łańcuchów dostaw.

Czym jest zarządzanie odpadami za pomocą technologii RFID

Wyobraź sobie miasto, w którym każdy kosz na śmieci „mówi” – nie dosłownie, ale za pomocą niewielkiego chipa, który informuje system, kiedy jest pełny, kiedy został opróżniony i gdzie trafiły śmieci. Tak właśnie działa obecnie system zarządzania odpadami oparty na technologii RFID.

Czym są uszczelnienia śrub i jakie są ich zastosowania? | Kompletny przewodnik

W globalnym handlu i logistyce plomby odgrywają kluczową rolę w zapewnianiu bezpieczeństwa i zgodności ładunków. Te małe, ale potężne urządzenia są przeznaczone do blokowania kontenerów transportowych, przyczep i drzwi ładunkowych za pomocą mechanizmu zabezpieczającego przed manipulacją.

Tagi

POWIĄZANE BLOGI

RFID niskiej częstotliwości a RFID wysokiej częstotliwości: 14 głównych różnic

RFID o niskiej częstotliwości i RFID o wysokiej częstotliwości to indukcyjne technologie RFID, które opierają się na sprzężeniu pola magnetycznego między urządzeniami.

Czym są i jak działają pasywne tagi RFID?

Pasywny tag RFID to tag RFID, który nie ma wewnętrznego źródła zasilania. Nie może działać ani nadawać przez

Wyjaśnienie kart i tagów RFID 13,56 MHz: Wszystko, co powinieneś wiedzieć

Technologia RFID odgrywa ważną rolę w nowoczesnych systemach identyfikacji i wymiany danych. Wśród różnych częstotliwości RFID, 13,56 MHz