Comment copier des porte-clés et des cartes d'accès RFID

Table des matières

Comment copier des porte-clés et des cartes d'accès RFID : un guide complet

Mais que se passe-t-il si vous perdez votre Porte-clés RFID ou avez besoin d'une copie supplémentaire pour votre famille ou votre personnel ? Ce guide explique comment fonctionne la copie, quelles puces peuvent être dupliquées et quelles précautions juridiques et de sécurité doivent être prises.

Liste de contrôle rapide : comment fonctionne la copie

Avant de vous lancer, voici un résumé simple en 4 étapes que vous pouvez suivre :

Numériser → Écrire → Tester → Enregistrer

- Scannez votre original Porte-clés RFID à l'aide d'un copieur RFID USB compatible.

- Écrivez les données stockées sur une étiquette ou une carte RFID vierge.

- Testez la nouvelle étiquette sur votre porte ou votre lecteur.

- Enregistrez-le auprès de votre administrateur système si nécessaire.

⚠️ Remarque : ne copiez que les porte-clés RFID ou les cartes d'accès dont vous êtes propriétaire ou que vous êtes autorisé à dupliquer. La duplication non autorisée peut être illégale et compromettre la sécurité du système.

Qu'est-ce qu'un porte-clés RFID et comment fonctionne-t-il ?

Un Porte-clés RFID est un petit dispositif sans fil qui utilise la technologie d'identification par radiofréquence (RFID) pour communiquer avec un lecteur. Lorsqu'il est placé sur un lecteur, il transmet un numéro d'identification unique que le système d'accès reconnaît et autorise l'entrée.

Fonctionnalités principales

- Commodité: Entrée sans clé, par simple pression.

- Durabilité: Résiste à une utilisation quotidienne.

- Accès personnalisable : Programmé pour des utilisateurs ou des zones spécifiques.

Ces porte-clés et Cartes RFID sont utilisés dans les appartements, les bureaux, les systèmes de stationnement et les écoles.

Pourquoi copier les porte-clés RFID ou les cartes d'accès ?

- Commodité: Donnez à chaque membre de la famille ou membre du personnel son propre badge.

- Sauvegarde : Évitez les blocages en cas de perte de l'original.

- Accès partagé : Simplifiez l'accès au personnel de nettoyage, aux invités ou aux locataires de courte durée.

Disposer d'une carte RFID de secours garantit la continuité de l'accès sans avoir à attendre le remplacement.

Comprendre les types de puces et la difficulté de copie

Tous les porte-clés RFID ne peuvent pas être clonés. La copie dépend de la fréquence et du type de puce à l'intérieur de la carte ou du porte-clés.

1. Basse fréquence (LF) 125 kHz – EM4100 / HID Prox

- Usage courant : anciens systèmes de construction.

- Copie : relativement facile avec un copieur RFID USB basique et des étiquettes vierges de 125 kHz.

- Processus: scanner → écrire → tester → enregistrer.

2. Haute fréquence (HF) 13,56 MHz – MIFARE Classic

- Usage courant : bureaux, écoles, cartes de transport.

- Copie : possible uniquement si le cryptage est faible ou inexistant.

- Outils : une photocopieuse avancée compatible avec MIFARE Classic.

3. DESFire / HID iCLASS / SEOS (cartes à puce cryptées)

- Usage courant : systèmes d'entreprise ou gouvernementaux.

- Copie : généralement impossible sans les identifiants administrateur.

- Meilleure pratique : Demandez un duplicata officiel à votre gestionnaire immobilier.

Conseil : Vérifiez l'étiquette de fréquence sur votre carte RFID ou scannez-la avec un lecteur RFID pour identifier le type de puce avant de tenter la duplication.

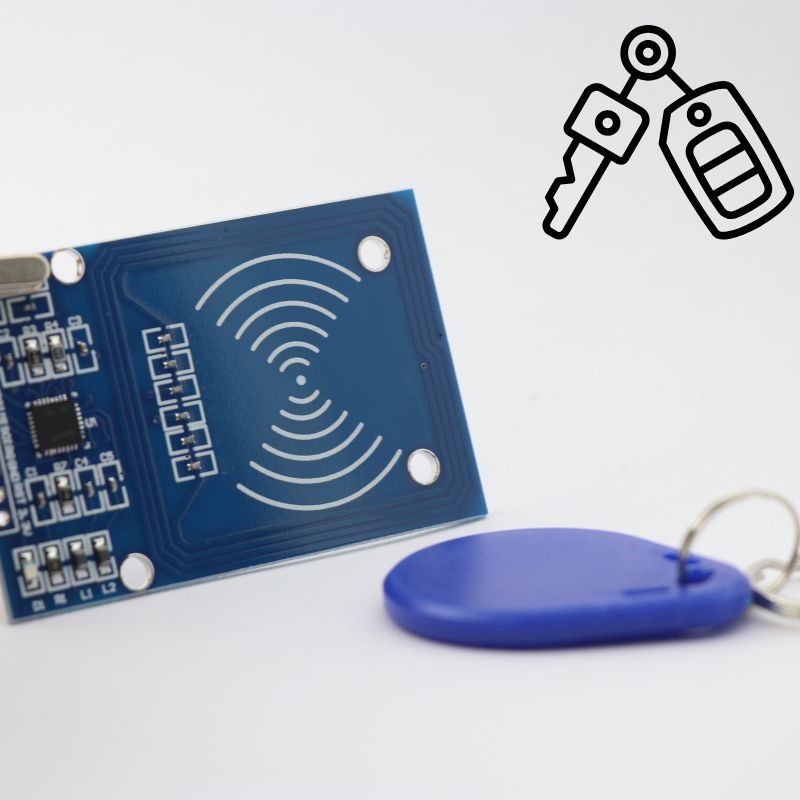

Outils nécessaires

Pour copier correctement un porte-clés ou une carte RFID, préparez les éléments suivants :

- Copieur ou duplicateur RFID – pour lire et écrire des données.

- Étiquettes ou cartes RFID vierges – pour créer de nouvelles copies.

- Porte-clés RFID d'origine – le justificatif d'identité source.

- (Facultatif) Application NFC pour smartphone – utilisation limitée pour certaines étiquettes 13,56 MHz.

Vous pouvez parcourir Étiquettes RFID vierges 125 kHz et Cartes RFID pour le contrôle d'accès auprès de fournisseurs fiables.

Puis-je copier un porte-clés RFID avec mon téléphone ?

Certains smartphones compatibles NFC peuvent lire et émuler des cartes RFID 13,56 MHz, mais ils ne peuvent pas cloner des badges cryptés.

- Fonctionne avec : puces MIFARE Classic ou NTAG non protégées.

- Ne fonctionne pas avec : HID iCLASS, SEOS ou DESFire.

- Matériel supplémentaire : peut être nécessaire pour écrire sur des cartes physiques.

Risques liés à la sécurité et comment rester en sécurité

La copie de porte-clés RFID sans surveillance peut créer des problèmes de sécurité :

- Accès non autorisé : les doublons pourraient être utilisés à mauvais escient.

- Données non cryptées : Les anciens porte-clés sont plus faciles à cloner.

- Vol de données : les lecteurs non sécurisés peuvent divulguer des informations.

Meilleures pratiques : - Utilisez des cartes RFID cryptées ou sécurisées.

- Changez régulièrement vos identifiants d'accès.

- Surveillez les journaux d'entrée pour détecter tout comportement inhabituel.

Renforcement de la sécurité du contrôle d'accès

Pour renforcer votre système :

- Passez aux badges cryptés (MIFARE DESFire ou HID iCLASS).

- Activer l'accès à deux facteurs : combiner la RFID avec un code PIN ou la biométrie.

- Suivre l'activité des utilisateurs : utiliser les journaux logiciels pour détecter les anomalies.

“ Une clé RFID correctement cryptée réduit le risque de clonage et protège l'ensemble de vos installations. ”

RFID vs NFC : comparaison rapide

| Fonctionnalité | RFID | NFC |

|---|---|---|

| Gamme | Jusqu'à plusieurs mètres | Quelques centimètres |

| Utilisation typique | Contrôle d'accès, logistique | Paiements mobiles, cartes à puce |

| Difficulté de duplication | Modéré à élevé | Très élevé (en raison du cryptage) |

Les deux utilisent les radiofréquences, mais la technologie NFC est plus sécurisée et généralement utilisée pour les smartphones et les systèmes de paiement, tandis que les badges RFID sont optimisés pour l'accès aux portes et l'identification.

Le cryptage dans les cartes RFID modernes

Le cryptage protège la communication entre la carte RFID et le lecteur, rendant la copie non autorisée pratiquement impossible.

Avantages:

- Empêche la duplication des données.

- Préserve l'intégrité des données.

- Protège votre système contre les attaques futures.

Le passage aux cartes RFID cryptées est l'un des moyens les plus simples d'empêcher les copies non autorisées.

FAQ sur les porte-clés et cartes d'accès RFID

Comment puis-je savoir si mon porte-clés est crypté ?

Les badges cryptés nécessitent généralement un logiciel propriétaire ou des lecteurs spéciaux. Si une photocopieuse basique ne peut pas le lire, il est probablement crypté.

Puis-je copier un porte-clés RFID à la maison ?

Oui, c'est possible avec un copieur RFID compatible et des étiquettes vierges, mais uniquement si vous avez l'autorisation de les dupliquer.

Quelle est la différence entre RFID et NFC ?

La RFID a une portée plus longue et plusieurs bandes de fréquences ; la NFC a une portée courte et est principalement utilisée dans les smartphones.

Est-il légal de copier une carte d'accès RFID ?

La copie sans autorisation peut constituer une violation des règles relatives à la confidentialité ou à la propriété. Obtenez toujours l'accord du propriétaire du système.

Quelles sont les fréquences courantes ?

125 kHz (LF) et 13,56 MHz (HF) sont les fréquences les plus couramment utilisées pour les porte-clés et les cartes d'accès.

Conclusion

Les porte-clés RFID et les cartes d'accès sont des outils puissants pour la sécurité et la commodité, mais leur duplication nécessite une bonne compréhension des types de puces, des outils et des limites légales.

En cas de doute, demandez l'aide d'un technicien RFID certifié ou demandez un remplacement officiel à la direction de votre immeuble.

Vous avez besoin de porte-clés RFID, de cartes d'accès ou de photocopieurs fiables pour votre projet ?

Discutez avec nos experts RFID pour obtenir des échantillons, des tarifs ou des conseils techniques.

📩 Envoyez-nous un e-mail à [email protected]

Ray Zhou

Cet article a été rédigé par Ray Zhou, un expert en technologie RFID ayant plus de 10 ans d'expérience dans le secteur.

Commentaires

- Sur les étiquettes RFID en métal

- Étiquettes de disque RFID

- Étiquettes RFID pour pièces de monnaie

- Étiquettes RFID pour animaux

- Étiquettes RFID pour bijoux

- Étiquettes RFID pour blanchisserie

- Étiquettes RFID pour bibliothèques

- Étiquettes RFID pour véhicules

- Étiquettes RFID en bois

- Colliers de serrage et étiquettes RFID pour cadenas

Produits phares

RFID à basse fréquence et RFID à haute fréquence : les principales différences

La RFID à basse fréquence et la RFID à haute fréquence sont toutes deux des technologies RFID inductives qui reposent sur le couplage de champs magnétiques entre l'émetteur et le récepteur.

Que sont les étiquettes RFID passives et comment fonctionnent-elles ?

Une étiquette RFID passive est une étiquette RFID qui n'a pas de source d'énergie interne. Elle ne peut pas fonctionner ou transmettre par

Explication des cartes et étiquettes RFID de 13,56 MHz : Tout ce qu'il faut savoir

La technologie RFID joue un rôle important dans les systèmes modernes d'identification et d'échange de données. Parmi les différentes fréquences RFID, 13,56 MHz

La RFID dans la logistique : comment éliminer les erreurs d'acheminement RFID et les défaillances des étiquettes RFID

La RFID dans la logistique est bien plus qu'un simple outil permettant d'accélérer les processus. Elle est devenue un élément clé du fonctionnement des chaînes d'approvisionnement modernes.

Qu'est-ce que la gestion des déchets par RFID ?

Imaginez une ville où chaque poubelle parle – pas littéralement – mais grâce à une minuscule puce qui indique au système quand elle est pleine, quand elle est vidée et où elle a été emmenée. C'est ce que fait aujourd'hui la gestion des déchets par RFID.

Qu'est-ce qu'un joint de boulon et quelles sont ses applications ? | Guide complet

Dans le cadre du commerce mondial et de la logistique, les scellés à boulon jouent un rôle crucial pour assurer la sécurité et la conformité des cargaisons. Ces dispositifs, petits mais puissants, sont conçus pour verrouiller les conteneurs d'expédition, les remorques et les portes de chargement à l'aide d'un mécanisme d'inviolabilité.

Mots clés

BLOGS CONNEXES

RFID à basse fréquence et RFID à haute fréquence : les principales différences

La RFID à basse fréquence et la RFID à haute fréquence sont toutes deux des technologies RFID inductives qui reposent sur le couplage de champs magnétiques entre l'émetteur et le récepteur.

Que sont les étiquettes RFID passives et comment fonctionnent-elles ?

Une étiquette RFID passive est une étiquette RFID qui n'a pas de source d'énergie interne. Elle ne peut pas fonctionner ou transmettre par

Explication des cartes et étiquettes RFID de 13,56 MHz : Tout ce qu'il faut savoir

La technologie RFID joue un rôle important dans les systèmes modernes d'identification et d'échange de données. Parmi les différentes fréquences RFID, 13,56 MHz