Technologia RFID odgrywa ważną rolę w nowoczesnych systemach identyfikacji i wymiany danych. Spośród różnych częstotliwości RFID, 13,56 MHz jest jedną z najczęściej stosowanych, ponieważ oferuje dobrą równowagę między niezawodnością, pojemnością danych i kosztem systemu.

W tym artykule poznasz podstawowe idee stojące za RFID 13,56 MHz, w tym sposób, w jaki karty i tagi komunikują się z czytnikami oraz co sprawia, że częstotliwość ta działa w taki, a nie inny sposób.

Czym jest technologia RFID 13,56 MHz?

RFID 13,56 MHz to forma identyfikacji radiowej, która działa na częstotliwości 13,56 megaherców i należy do pasma RFID wysokiej częstotliwości (HF). Jest przeznaczony do komunikacji krótkiego zasięgu między czytnikiem a małym tagiem elektronicznym przy użyciu pola elektromagnetycznego generowanego w pobliżu anteny czytnika.

Czym jest to pasmo częstotliwości

Przy częstotliwości 13,56 MHz RFID działa w tak zwanym polu bliskim. Zamiast wysyłać sygnały daleko w przestrzeń, jak w przypadku Wi-Fi lub RFID UHF, czytnik tworzy pole magnetyczne wokół swojej anteny. Gdy tag wchodzi w to pole, antena wewnątrz tagu łączy się z nim i umożliwia chipowi wymianę danych z czytnikiem. To zachowanie w bliskim polu jest powodem, dla którego RFID 13,56 MHz jest używany głównie do bliskich, celowych interakcji, a nie do wykrywania na duże odległości.

Dlaczego jest powszechnie używany

Częstotliwość 13,56 MHz stała się jedną z najpopularniejszych częstotliwości RFID, ponieważ zapewnia stabilną równowagę między wydajnością a kosztami. Technologia ta jest dojrzała, z ugruntowanymi standardami i szeroką gamą dostępnych chipów i czytników. Obsługuje bardziej złożoną komunikację niż RFID o niskiej częstotliwości, w tym wyższe szybkości transmisji danych i wbudowane funkcje bezpieczeństwa w wielu chipach. Dzięki temu nadaje się do systemów, które wymagają czegoś więcej niż tylko prostego numeru seryjnego.

RFID vs NFC

NFC opiera się na technologii RFID 13,56 MHz. Obie wykorzystują tę samą częstotliwość i podobne zasady fizyczne. Różnica polega na tym, że NFC dodaje określone zasady komunikacji i modele interakcji użytkownika, szczególnie w przypadku smartfonów i urządzeń konsumenckich. W praktyce wiele tagów 13,56 MHz jest zaprojektowanych do pracy z Czytniki NFC, Jednak niektóre przemysłowe lub specjalistyczne tagi HF RFID są zgodne z innymi standardami i mogą nie być odczytywane przez telefony.

Co to jest karta lub tag RFID 13,56 MHz?

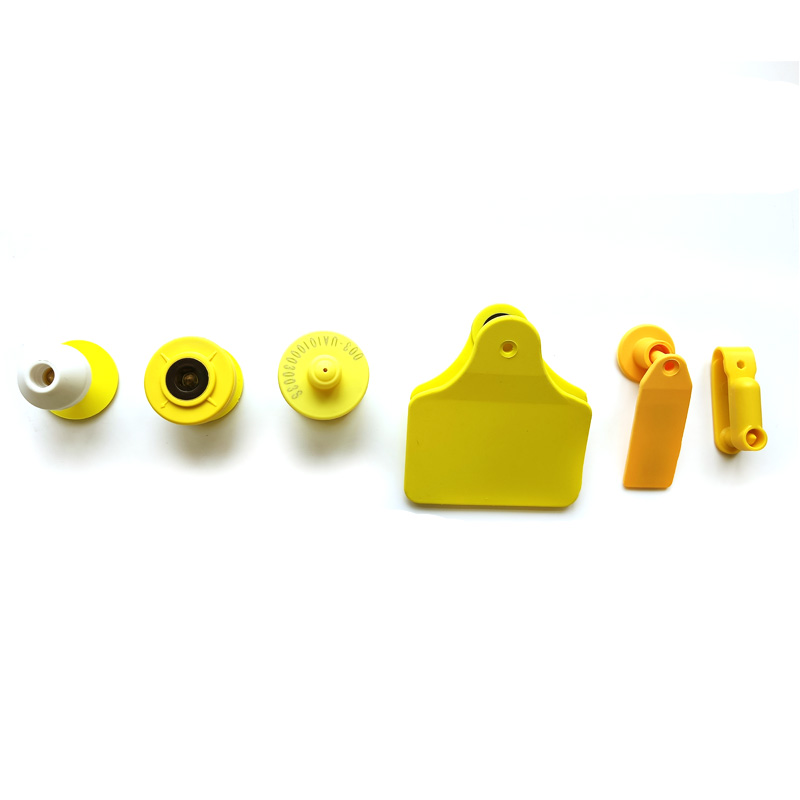

Karta lub tag RFID 13,56 MHz to małe urządzenie elektroniczne, które zawiera dwie główne części: chip i antenę. Chip przechowuje numer identyfikacyjny i, w wielu przypadkach, dodatkowe dane. Antena pozwala chipowi komunikować się z czytnikiem za pomocą fal radiowych o częstotliwości 13,56 MHz.

Słowo tag jest ogólnym określeniem dla każdego transpondera RFID działającego na tej częstotliwości. Karta jest po prostu jedną z form tagu, w kształcie karty kredytowej, która jest łatwa w obsłudze przez ludzi. Inne formy obejmują naklejki, monety i opaski na rękę. Wszystkie one działają na tej samej zasadzie i wykorzystują tę samą częstotliwość radiową.

Tagi te są zazwyczaj pasywne, co oznacza, że nie posiadają baterii. Gdy czytnik wytwarza pole radiowe, tag wykorzystuje tę energię do zasilania swojego chipa i wysyłania danych z powrotem. Same tagi nie mogą przesyłać ani przechowywać dużych ilości informacji. Ich rolą jest zapewnienie bezprzewodowej tożsamości krótkiego zasięgu oraz, w niektórych przypadkach, małych bloków przechowywanych danych, które system może odczytać lub zaktualizować.

W kompletnym systemie tag lub karta działa jako nośnik danych, podczas gdy czytnik i oprogramowanie zajmują się przetwarzaniem i podejmowaniem decyzji. To rozdzielenie pozwala na używanie tego samego typu tagu w wielu różnych systemach, o ile czytnik i protokół są kompatybilne.

Jak działają tagi RFID 13,56 MHz

Tagi RFID 13,56 MHz działają poprzez sprzężenie indukcyjne między czytnikiem a tagiem. Czytnik wysyła przez swoją antenę zmienne pole magnetyczne o wysokiej częstotliwości. Gdy tag znajdzie się w tym polu, antena wewnątrz tagu wchodzi z nim w interakcję i pobiera niewielką ilość energii.

Aby wysłać dane, tag nie generuje własnego sygnału radiowego. Zamiast tego zmienia sposób, w jaki ładuje pole magnetyczne wytwarzane przez czytnik. Zmiana ta może zostać wykryta przez czytnik i zinterpretowana jako informacja cyfrowa. W ten sposób tag komunikuje się poprzez modulowanie pola czytnika, a nie poprzez samodzielne nadawanie.

Standardy stosowane przy częstotliwości 13,56 MHz

RFID 13,56 MHz nie wykorzystuje tylko jednej metody komunikacji. Opiera się na międzynarodowych standardach, które definiują sposób, w jaki tagi i czytniki komunikują się ze sobą. Standardy te kontrolują takie rzeczy jak format sygnału, prędkość transmisji danych i sposób wymiany poleceń. Jeśli czytnik i tag nie są zgodne z tym samym standardem, nie mogą się komunikować, nawet jeśli używają tej samej częstotliwości.

Norma ISO 14443

Norma ISO 14443 to najpopularniejszy standard RFID bliskiego zasięgu 13,56 MHz. Jest on przeznaczony do krótkich, celowych interakcji, takich jak dotknięcie czytnika kartą lub telefonem. Standard ten jest używany w wielu kartach dostępu, kartach transportowych i systemach opartych na NFC. Obsługuje szybką komunikację i może współpracować z chipami, które oferują funkcje bezpieczeństwa, takie jak uwierzytelnianie i szyfrowanie.

ISO 14443 dzieli się na typ A i typ B, które są dwoma technicznymi wariantami tego samego standardu. Czytnik musi obsługiwać właściwy typ, aby odczytać określony tag. Wiele nowoczesnych czytników obsługuje oba typy, ale nadal należy to sprawdzić podczas projektowania systemu.

Norma ISO 15693

ISO 15693 to kolejny standard stosowany przy częstotliwości 13,56 MHz, ale jest przeznaczony do większych odległości odczytu w porównaniu do ISO 14443. Jest on często nazywany “sąsiedzkim” RFID, ponieważ działa na szerszym obszarze wokół anteny czytnika. Standard ten jest powszechnie stosowany w aplikacjach takich jak systemy biblioteczne i śledzenie zasobów, gdzie tagi są odczytywane z niewielkiej odległości bez precyzyjnego pozycjonowania.

Znaczniki ISO 15693 zazwyczaj komunikują się wolniej niż znaczniki ISO 14443 i zazwyczaj koncentrują się na identyfikacji i prostym przechowywaniu danych, a nie na zaawansowanych zabezpieczeniach.

Dlaczego standardy mają znaczenie

Standard określa:

- Które czytniki mogą odczytać tag

- Jak szybko można wymieniać dane

- Czy dostępne są funkcje zabezpieczeń

- Jak stabilna będzie komunikacja

Używanie tej samej częstotliwości nie wystarczy. Czytnik 13,56 MHz musi obsługiwać ten sam standard co tag. Z tego powodu wybór właściwego standardu jest jedną z pierwszych decyzji technicznych podczas tworzenia systemu RFID 13,56 MHz.

Rodzaje tagów i kart RFID 13,56 MHz

Tagi i karty RFID 13,56 MHz można sklasyfikować na dwa główne sposoby. Jeden opiera się na technologii chipowej wewnątrz tagu, która określa rozmiar pamięci, poziom bezpieczeństwa i obsługiwane standardy. Drugi opiera się na formie fizycznej, która określa sposób użycia tagu i jego odporność na różne warunki.

Typy według technologii chipów

Karty RFID MIFARE

Karty MIFARE są oparte na normie ISO 14443 typ A i są jedną z najczęściej wdrażanych rodzin chipów RFID HF. Są one zaprojektowane do szybkiej komunikacji na bardzo krótkich dystansach i obsługują dostęp do pamięci strukturalnej. W zależności od konkretnego wariantu MIFARE, karty mogą zapewniać podstawowe przechowywanie pamięci lub zaawansowane zabezpieczenia z uwierzytelnianiem i szyfrowaną wymianą danych.

Chipy te są stworzone do obsługi częstych transakcji i kontrolowanych interakcji użytkownika, dlatego są powszechne w systemach na dużą skalę.

Scenariusze zastosowań: Systemy transportu publicznego, karty kontroli dostępu, systemy parkingowe, legitymacje pracownicze lub studenckie.

Cechy: Wsparcie dla ISO 14443 typ A, zdefiniowane bloki pamięci, opcjonalne uwierzytelnianie kryptograficzne, szybki czas reakcji, szeroka kompatybilność czytników.

Karty NXP NTAG® RFID

Chipy NTAG zostały zaprojektowane zgodnie ze specyfikacją NFC Forum Type 2 i są zoptymalizowane pod kątem interakcji ze smartfonami obsługującymi technologię NFC. Wykorzystują one ISO 14443 Type A w warstwie fizycznej, ale organizują pamięć w sposób obsługujący standardowe formaty danych NFC.

W przeciwieństwie do chipów zorientowanych na kontrolę dostępu, chipy NTAG koncentrują się na łatwej wymianie danych z urządzeniami konsumenckimi, a nie na wielopoziomowej kontroli dostępu.

Scenariusze zastosowań: Inteligentne plakaty, karty informacyjne produktów, tagi marketingowe, parowanie urządzeń, interaktywne karty konsumenckie.

Cechy: Natywna kompatybilność ze smartfonami NFC, prosta struktura pamięci, obsługa rekordów danych NFC, niskie zapotrzebowanie na energię, przewidywalne zachowanie odczytu z bliskiej odległości.

Bezpieczne karty mikrokontrolerów (układy klasy DESFire)

Karty te wykorzystują standard ISO 14443 typu A, ale zawierają wewnętrzny mikrokontroler z dedykowanym sprzętem kryptograficznym. Obsługują wzajemne uwierzytelnianie przed dostępem do pamięci i umożliwiają przechowywanie wielu niezależnych aplikacji na jednej karcie, z których każda ma własne klucze i zasady dostępu.

Wymiana danych może być szyfrowana na poziomie protokołu, a prawa dostępu są egzekwowane przez sam chip, a nie przez oprogramowanie czytnika.

Scenariusze zastosowań: Karty transportowe z przechowywaną wartością, rządowymi lub korporacyjnymi kartami identyfikacyjnymi, wielousługowymi kartami kampusowymi, systemami związanymi z płatnościami.

Cechy: Szyfrowanie sprzętowe, uwierzytelnianie typu challenge-response, segmentowane obszary pamięci, obsługa wielu aplikacji na jednej karcie.

Karty RFID ISO 15693 Vicinity

Karty te działają na tej samej częstotliwości 13,56 MHz, ale są zgodne z normą ISO 15693 zamiast ISO 14443. Zostały zaprojektowane z myślą o nieco większych odległościach odczytu i luźniejszym pozycjonowaniu między kartą a czytnikiem. Szybkość komunikacji jest niższa, a model pamięci jest prostszy niż w przypadku kart ściśle sprzężonych. Są one zwykle używane tam, gdzie wymagana jest identyfikacja bez precyzyjnego stukania.

Scenariusze zastosowań: Karty biblioteczne, karty śledzenia dokumentów, karty dostępu w środowiskach o niskim poziomie bezpieczeństwa, karty związane z aktywami.

Cechy: Dłuższy zakres odczytu HF, prostsza struktura poleceń, stabilna praca przy mniej precyzyjnym ustawieniu, umiarkowana pojemność pamięci.

Karty RFID z podwójnym interfejsem

Karty z podwójnym interfejsem łączą interfejs bezstykowy 13,56 MHz z fizycznym interfejsem stykowym na tym samym chipie. Oba interfejsy mają dostęp do tej samej pamięci wewnętrznej i logiki zabezpieczeń.

Dzięki temu ta sama karta może być używana zarówno w systemach zbliżeniowych, jak i bezstykowych, bez powielania danych uwierzytelniających.

Scenariusze zastosowań: Rządowe karty identyfikacyjne, karty bankowe, karty identyfikacyjne dla przedsiębiorstw, które muszą współpracować zarówno z czytnikami stykowymi, jak i bezstykowymi.

Cechy: Wspólna pamięć między interfejsami, ujednolicony model bezpieczeństwa, obsługa komunikacji radiowej i elektrycznej, spójna tożsamość między systemami.

Typy według formy fizycznej

Karty

Karty RFID to płaskie, sztywne etykiety wykonane z PVC lub podobnych materiałów. Wewnątrz karty, chip i antena są osadzone w cienkiej warstwie. Karty są łatwe do noszenia w portfelach lub identyfikatorach i są powszechnie używane, gdy tag musi być obsługiwany bezpośrednio przez użytkownika. Ich większy rozmiar anteny zwykle zapewnia stabilny i przewidywalny odczyt z bliskiej odległości.

Naklejki i etykiety

Naklejki i etykiety są cienkie i elastyczne. Można je przymocować do przedmiotów takich jak książki, paczki lub sprzęt. Ponieważ antena jest mała i wydrukowana na cienkim podłożu, odległość odczytu jest zwykle mniejsza niż w przypadku karty. Znaczniki te są wybierane, gdy ważna jest niska waga, mała grubość lub ukryte umiejscowienie.

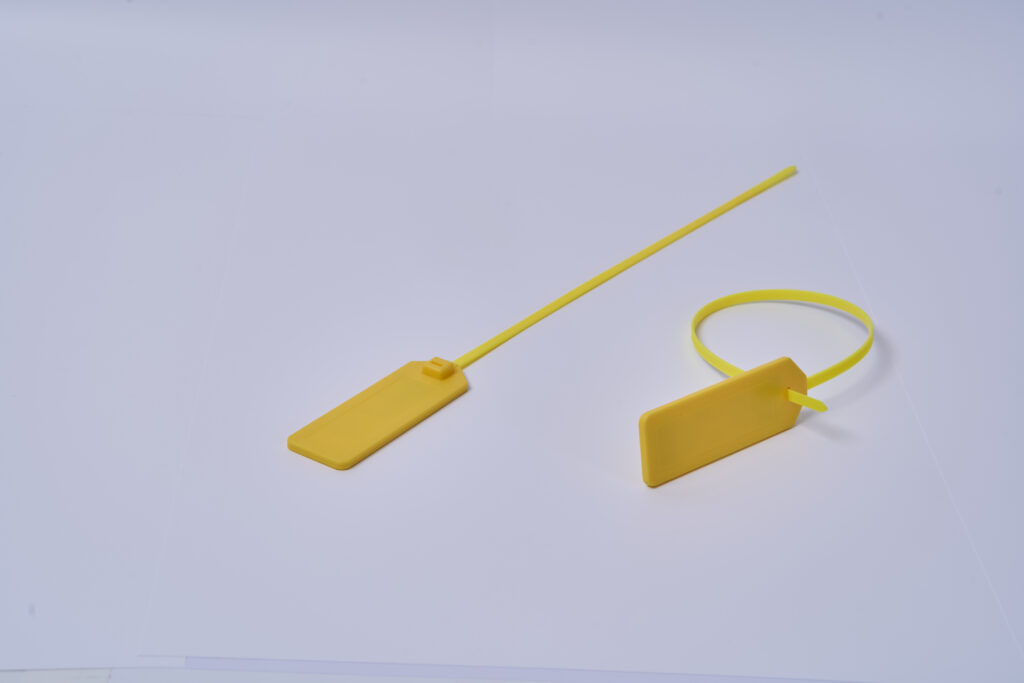

Przywieszki do monet i twarde przywieszki

Przywieszki na monety i twarde przywieszki są zamknięte w plastikowych lub żywicznych obudowach. Są one grubsze i trwalsze niż etykiety oraz przeznaczone do trudniejszych warunków. Znaczniki te są często używane, gdy wymagana jest odporność na uderzenia, wilgoć lub obsługę. Ich solidna struktura pomaga chronić chip i antenę przed uszkodzeniem.

Opaski na rękę i identyfikatory do noszenia

Opaski na rękę i identyfikatory do noszenia są przeznaczone do noszenia na ciele. Chip i antena są wbudowane w silikonowe, materiałowe lub plastikowe opaski. Te formy są używane, gdy tag musi pozostać przy osobie przez długi czas. Kształt anteny jest dostosowany do zakrzywionych powierzchni, ale bliskość ciała może wpływać na wydajność odczytu, więc umieszczenie i orientacja mają znaczenie.

Chociaż te formy wyglądają inaczej, wszystkie opierają się na tej samej podstawowej zasadzie komunikacji 13,56 MHz. Główną różnicą jest sposób ukształtowania i ochrony anteny, co decyduje o łatwości użytkowania tagu i jego wydajności w danej sytuacji.

Struktura pamięci i danych tagów RFID 13,56 MHz

Każdy tag lub karta RFID 13,56 MHz zawiera niewielką ilość pamięci w swoim chipie. Pamięć ta służy do przechowywania informacji identyfikacyjnych oraz, w wielu przypadkach, dodatkowych danych użytkownika. Sposób organizacji tej pamięci określa, co tag może przechowywać i jak może być wykorzystywany przez system.

UID i pamięć użytkownika

Wszystkie tagi posiadają UID, który jest unikalnym numerem identyfikacyjnym ustalonym przez producenta chipa. Numer ten służy do odróżnienia jednego tagu od drugiego. Oprócz UID, wiele tagów zapewnia również pamięć użytkownika, która może być zapisywana i aktualizowana przez system. UID jest zwykle stały, podczas gdy pamięć użytkownika jest przeznaczona na dane aplikacji, takie jak numer zasobu lub kod dostępu.

Typowe rozmiary pamięci

Rozmiar pamięci zależy od typu chipa. Niektóre tagi przechowują tylko niewielką ilość danych, podczas gdy inne oferują większe obszary pamięci. Typowe rozmiary wahają się od kilkudziesięciu bajtów do kilku kilobajtów. Nawet większe chipy są nadal przeznaczone do krótkich rekordów, a nie dużych plików.

Jak przechowywane są dane

Dane wewnątrz tagu nie są przechowywane jako jedna ciągła przestrzeń. Są one podzielone na małe jednostki, które muszą być odczytywane lub zapisywane razem. Jednostki te są ułożone w określonej kolejności, dzięki czemu czytnik wie, gdzie znaleźć określone informacje.

Struktura bloku lub strony

W zależności od konstrukcji układu, pamięć jest podzielona na bloki lub strony. Każdy blok lub strona zawiera stałą liczbę bajtów. Gdy system zapisuje dane do znacznika, zapisuje całe bloki lub strony naraz. Taka struktura pomaga kontrolować dostęp i umożliwia ochronę niektórych części pamięci, pozostawiając inne otwarte.

Co można realistycznie przechowywać

Ponieważ pamięć jest ograniczona, tagi nie są używane do przechowywania długich tekstów lub obrazów. W rzeczywistych systemach zazwyczaj przechowują one krótkie informacje, takie jak:

- numer identyfikacyjny

- kod produktu lub zasobu

- mała wartość statusu

- odniesienie do rekordu bazy danych

Pamięć tagu działa najlepiej jako kompaktowy nośnik danych, który wspiera większy system informacyjny, a nie go zastępuje.

Funkcje bezpieczeństwa tagów RFID 13,56 MHz

Bezpieczeństwo w systemach RFID 13,56 MHz jest zaimplementowane w samym chipie tagu. Chip kontroluje, kto może odczytywać dane, kto może je zapisywać i czy wymagane jest uwierzytelnienie przed uzyskaniem dostępu. Różne chipy obsługują różne modele zabezpieczeń, więc dwa tagi o tej samej częstotliwości mogą zachowywać się bardzo różnie.

Otwarta pamięć i niezabezpieczone tagi

Niektóre tagi 13,56 MHz ujawniają swoją pamięć bez żadnego zabezpieczenia. Każdy kompatybilny czytnik może odczytać identyfikator UID i pamięć użytkownika, a w niektórych przypadkach także zapisać nowe dane. Tagi te całkowicie polegają na systemie zaplecza, który decyduje, czy otrzymany identyfikator jest zaufany.

To podejście jest stosowane, gdy tag zawiera tylko numer referencyjny, a rzeczywista logika kontroli jest przechowywana w bazie danych. Sam tag nie weryfikuje czytnika i nie ogranicza dostępu.

Kontrola dostępu oparta na haśle

Inne tagi dzielą swoją pamięć na obszary, które mogą być chronione hasłem lub kluczem dostępu.

Zanim czytnik będzie mógł zapisać lub odczytać chroniony blok, musi wysłać prawidłowe hasło do tagu. Jeśli hasło się zgadza, tag tymczasowo odblokowuje dostęp do tego obszaru pamięci.

Metoda ta zapobiega przypadkowej lub nieautoryzowanej modyfikacji danych, ale nie chroni przed wykwalifikowanymi atakującymi, ponieważ hasło jest statyczne i czasami może zostać przechwycone lub odgadnięte, jeśli system jest źle zaprojektowany.

Uwierzytelnianie kryptograficzne

Tagi 13,56 MHz o wyższym poziomie bezpieczeństwa wykorzystują uwierzytelnianie kryptograficzne. W takim przypadku tag i czytnik wykonują wymianę typu wyzwanie-odpowiedź przy użyciu tajnego klucza przechowywanego w chipie. Czytnik wysyła losowe wyzwanie do tagu. Tag szyfruje to wyzwanie przy użyciu swojego wewnętrznego klucza i zwraca wynik. Czytnik weryfikuje odpowiedź przy użyciu tego samego klucza. Tylko jeśli wynik jest poprawny, tag zezwala na dostęp do chronionej pamięci lub poleceń.

Ponieważ wyzwanie zmienia się za każdym razem, przesyłane dane nie mogą być po prostu odtworzone lub skopiowane. To sprawia, że klonowanie na podstawie przechwyconego ruchu jest znacznie trudniejsze.

Reguły dostępu do pamięci

Bezpieczne tagi zazwyczaj definiują różne prawa dostępu dla różnych obszarów pamięci. Na przykład:

- jedna część pamięci może być odczytywana przez każdego

- inna część może wymagać uwierzytelnienia

- zapis może być ograniczony tylko do uwierzytelnionych czytelników

- niektóre bloki mogą zostać trwale zablokowane po zaprogramowaniu

Zasady te są egzekwowane przez chip, a nie przez oprogramowanie czytnika. Nawet jeśli ktoś zbuduje własny czytnik, chip odmówi dostępu, jeśli nie zostaną spełnione odpowiednie warunki.

Zachowanie zapobiegające klonowaniu

Podstawowe klonowanie kopiuje widoczne dane z jednego tagu do drugiego. Bezpieczne chipy 13,56 MHz są zaprojektowane tak, aby uwierzytelnianie zależało nie tylko od przechowywanej pamięci, ale także od wewnętrznego tajnego materiału, którego nie można odczytać.

Nawet jeśli dwa tagi zawierają tę samą pamięć użytkownika, nie będą zachowywać się tak samo podczas szyfrowanego uwierzytelniania. Pozwala to systemowi wykryć, czy używany jest prawdziwy, czy skopiowany tag.

Dlaczego poziom bezpieczeństwa ma znaczenie

W prostych systemach, takich jak podstawowa identyfikacja lub śledzenie, bezpieczeństwo może nie być krytyczne, ponieważ tag przechowuje tylko numer, a system weryfikuje ten numer w innym miejscu.

W systemach kontroli dostępu, biletowych lub płatniczych sam tag staje się częścią granicy zaufania. Jeśli tag może zostać skopiowany, system może zostać ominięty. W takich przypadkach wymagane są chipy z uwierzytelnianiem kryptograficznym i kontrolowanym dostępem do pamięci, aby samo posiadanie tagu nie było wystarczające bez prawidłowego zachowania wewnętrznego.

W praktyce wybór znacznika RFID 13,56 MHz oznacza wybór modelu zabezpieczeń, a nie tylko częstotliwości. Chip określa, czy dane są jawnie odczytywane, chronione hasłami, czy chronione przez uwierzytelnianie kryptograficzne, a wybór ten bezpośrednio wpływa na to, jak odporny jest system na kopiowanie i niewłaściwe użycie.

Zalety kart RFID 13,56 MHz

W porównaniu ze starszymi technologiami kart, takimi jak karty z paskiem magnetycznym i karty z kodem kreskowym, karty RFID 13,56 MHz umożliwiają szybszą i łatwiejszą identyfikację oraz dostęp, ponieważ działają bez fizycznego kontaktu i mogą zapewnić lepszą ochronę danych. W systemach z dużą liczbą codziennych użytkowników różnice te szybko uwidaczniają się w szybkości, niezawodności i długoterminowej konserwacji.

Szybsze transakcje przy mniejszym tarciu

Kartę z paskiem magnetycznym należy przeciągnąć w odpowiednim kierunku i z odpowiednią prędkością. Karta z kodem kreskowym musi być wyrównana, aby skaner mógł ją wyraźnie zobaczyć. Kartę RFID 13,56 MHz wystarczy zbliżyć do czytnika. Ta prosta interakcja skraca czas skanowania, zmniejsza ryzyko popełnienia błędu przez użytkownika i utrzymuje kolejki w ruchliwych miejscach, takich jak biura, kampusy, siłownie i punkty tranzytowe.

Mniejsze zużycie i mniej problemów z wymianą

Paski magnetyczne zużywają się w wyniku wielokrotnego przesuwania i mogą ulec uszkodzeniu w wyniku zadrapań, gromadzenia się brudu lub zginania. Karty z kodem kreskowym mogą stać się nieczytelne, gdy wydrukowany kod jest porysowany, wyblakły lub zakryty. Karty RFID 13,56 MHz nie opierają się na pasku powierzchniowym lub drukowanym kodzie do odczytu, więc normalna codzienna obsługa powoduje mniej błędów odczytu. Poprawia to żywotność kart w środowiskach o dużym natężeniu użytkowania i zmniejsza obciążenie związane z wymianą i pomocą techniczną.

Lepsze opcje bezpieczeństwa niż karty z paskiem lub kodem kreskowym

Karty z paskiem magnetycznym i kodem kreskowym zazwyczaj przenoszą dane w formie łatwej do skopiowania. Wiele chipów kart RFID 13,56 MHz obsługuje funkcje bezpieczeństwa, które są znacznie trudniejsze do skopiowania, takie jak uwierzytelniony dostęp do danych i szyfrowana komunikacja. Ma to znaczenie w zastosowaniach, w których skopiowana karta stanowi realne zagrożenie, takich jak wejścia do budynków, identyfikatory pracowników, systemy członkostwa i kontrolowane usługi.

Nie jest wymagana linia wzroku

Skanowanie kodów kreskowych wymaga wyraźnego widoku wydrukowanego kodu. To sprawia, że jest on wrażliwy na orientację, oświetlenie, uszkodzenia powierzchni i sposób prezentacji karty. RFID nie wymaga linii wzroku. Kartę można często odczytać przez portfel lub etui na identyfikator i nie zależy to od tego, czy kamera lub laser mają czysty widok wydrukowanego wzoru. Sprawia to, że rzeczywiste użytkowanie jest płynniejsze i bardziej spójne.

Jedna karta może obsługiwać więcej funkcji

Karty z paskiem magnetycznym i kodem kreskowym są zwykle ograniczone do identyfikatora lub prostego numeru wyszukiwania. Wiele kart RFID 13,56 MHz może przechowywać dodatkowe dane i obsługiwać bardziej zaawansowane przepływy pracy, w zależności od typu chipa. Dlatego ta sama technologia kart może być używana do kontroli dostępu, obecności, weryfikacji członkostwa i innych kontrolowanych interakcji w tej samej organizacji bez zmiany podstawowego formatu karty.

Łatwiejsza integracja z nowoczesnymi ekosystemami

Technologia RFID 13,56 MHz jest szeroko stosowana i ma dojrzały łańcuch dostaw kart i czytników. W wielu przypadkach można go również dostosować do przepływów pracy opartych na NFC, co ułatwia łączenie systemów kart z nowoczesnymi urządzeniami i platformami oprogramowania w razie potrzeby. Jest to praktyczna zaleta dla organizacji, które chcą długoterminowego wsparcia i elastyczności, a nie zamkniętego, przestarzałego formatu kart.

Zastosowania kart RFID 13,56 MHz

Karty RFID 13,56 MHz są używane głównie w sytuacjach, w których ludzie muszą szybko i wielokrotnie identyfikować się lub potwierdzać uprawnienia. Ich krótki zasięg odczytu i bezdotykowa obsługa sprawiają, że nadają się do kontrolowanych interakcji między osobami a systemem.

Karty dostępu do budynków i biur

Wiele biur, fabryk i budynków mieszkalnych wykorzystuje karty RFID jako klucze do drzwi. Pracownicy lub mieszkańcy przykładają kartę do czytnika, aby odblokować drzwi, wjechać na parking lub przejść przez bramki bezpieczeństwa. Karta reprezentuje tożsamość danej osoby, podczas gdy prawa dostępu są zarządzane przez system.

Karty transportu publicznego

Karty metra, karty autobusowe i bilety dla osób dojeżdżających do pracy powszechnie wykorzystują technologię RFID 13,56 MHz. Pasażerowie dotykają karty na bramkach lub czytnikach pokładowych, aby wejść i wyjść. Karta może przechowywać podstawowe dane dotyczące podróży lub po prostu działać jako identyfikator połączony z systemem zaplecza, który śledzi podróże i salda.

Legitymacje studenckie i kampusowe

Szkoły i uniwersytety wydają karty RFID jako legitymacje studenckie. Karty te są używane do wchodzenia do budynków, wypożyczania książek z biblioteki, rejestrowania obecności lub uzyskiwania dostępu do usług kampusu. Jedna karta często zastępuje wiele papierowych lub plastikowych identyfikatorów.

Karty kluczy do pokoi hotelowych

Hotelowe karty-klucze wykorzystują technologię RFID 13,56 MHz do odblokowywania pokoi gości, a czasem także wind. Każda karta jest zaprogramowana na określony okres pobytu i numer pokoju. Po zakończeniu pobytu karta może zostać przeprogramowana dla kolejnego gościa.

Karty członkowskie i lojalnościowe

Siłownie, kluby i obiekty prywatne używają kart RFID do identyfikacji członków w punktach wejścia. Karta potwierdza status członkostwa i może być powiązana z zapisami wizyt lub korzystaniem z usług bez konieczności ręcznej odprawy.

Karty czasu pracy i obecności w miejscu pracy

W fabrykach, biurach i magazynach karty RFID są wykorzystywane w systemach rejestracji czasu pracy. Pracownicy przykładają kartę do czytnika, aby automatycznie rejestrować czas rozpoczęcia i zakończenia pracy, ograniczając tym samym konieczność ręcznego wypełniania dokumentów.

Identyfikatory wydarzeń i gości

Konferencje, wystawy i kontrolowane wydarzenia wydają odwiedzającym karty lub identyfikatory RFID. Karty te umożliwiają wstęp do określonych obszarów i mogą pomóc organizatorom w weryfikacji obecności lub kontroli dostępu bez kontroli wzrokowej.

Zbliżeniowe karty płatnicze

Wiele nowoczesnych kart bankowych wykorzystuje technologię RFID 13,56 MHz do obsługi transakcji typu "dotknij, aby zapłacić". Zamiast wkładać kartę do terminala lub przesuwać pasek magnetyczny, użytkownik trzyma kartę blisko czytnika płatności. Karta i terminal wymieniają wymagane dane transakcyjne bezprzewodowo w krótkim zasięgu. Metoda ta skraca czas transakcji i pozwala uniknąć kontaktu mechanicznego, co pomaga przyspieszyć obsługę kasową w sklepach i systemach tranzytowych, w których każdego dnia przetwarzana jest duża liczba płatności.

Odległość odczytu i współczynniki wydajności tagów RFID 13,56 MHz

Odległość odczytu znacznika RFID 13,56 MHz jest naturalnie krótka, ponieważ częstotliwość ta działa poprzez sprzężenie pola magnetycznego, a nie fale radiowe dalekiego zasięgu. W większości rzeczywistych systemów tag musi być zbliżony do czytnika, aby działał.

Typowa odległość odczytu w praktyce

W przypadku popularnych systemów kart i identyfikatorów opartych na normie ISO 14443, użyteczna odległość odczytu wynosi zwykle od 3 do 7 centymetrów. Przy dobrym ustawieniu i dobrze zaprojektowanej antenie czytnika, odległość ta może wynosić do około 10 centymetrów.

W przypadku znaczników w pobliżu ISO 15693, które są przeznaczone do nieco większego zasięgu, typowe odległości wynoszą od 10 do 30 centymetrów, a w dobrze zoptymalizowanych instalacjach z dużymi antenami mogą osiągnąć nawet około 1 metra. Ten większy zasięg nie jest typowy dla kart typu tap i jest używany głównie w bibliotekach i systemach śledzenia zasobów.

Rozmiar i kształt anteny wewnątrz tagu

Antena to część tagu, która przechwytuje energię z pola czytnika. Większy obszar anteny zazwyczaj silniej łączy się z polem magnetycznym, co pomaga chipowi uzyskać wystarczającą moc do działania. Płaskie karty zazwyczaj zawierają antenę pętlową, która biegnie wokół krawędzi karty, zapewniając bardziej stabilne działanie niż bardzo małe etykiety lub monety. Kompaktowe tagi działają, ale mają zwykle krótsze i mniej spójne odległości odczytu.

Orientacja tagu względem pola czytnika

RFID 13,56 MHz opiera się na sprzężeniu pola magnetycznego, a nie fal radiowych dalekiego zasięgu. Antena tagu musi być wyrównana z liniami pola magnetycznego czytnika, aby połączenie było skuteczne. Jeśli tag zostanie obrócony lub przechylony tak, że jego płaszczyzna anteny jest źle wyrównana, indukowana energia spada i tag może się nie aktywować. Z tego powodu ta sama karta może być łatwo odczytywana w jednej pozycji, a zawodzić po obróceniu na bok.

Metal w pobliżu etykiety

Metal silnie zniekształca pole magnetyczne. Gdy tag 13,56 MHz jest umieszczony bezpośrednio na metalu lub bardzo blisko niego, wzór pola anteny zmienia się, a transfer energii staje się nieefektywny. Często powoduje to znaczne zmniejszenie odległości odczytu lub całkowite uniemożliwienie odczytu. Gdy znaczniki muszą być montowane na metalowych powierzchniach, wymagane są specjalne konstrukcje znaczników lub elementy dystansowe.

Woda i ludzkie ciało

Woda pochłania energię elektromagnetyczną w tym zakresie częstotliwości. Ponieważ ludzkie ciało zawiera wysoki procent wody, tagi noszone w kieszeniach, na nadgarstku lub przyciśnięte do skóry mogą wykazywać zmniejszoną wydajność. Opaski na rękę i tagi do noszenia są projektowane z kształtami anten, które kompensują ten efekt, ale bliskość ciała nadal ogranicza ich użyteczną odległość w porównaniu z kartą na wolnym powietrzu.

Minimalna energia aktywacji układu

Pasywny tag może działać tylko wtedy, gdy otrzymuje wystarczającą ilość energii z pola czytnika, aby zasilić swój chip. Jeśli natężenie pola w lokalizacji tagu jest poniżej tego progu, tag nie może w ogóle zareagować. Chipy o wyższym zapotrzebowaniu na energię potrzebują silniejszego sprzężenia lub bliższej odległości, aby działać niezawodnie. Wyznacza to sztywny limit odległości, z jakiej można odczytać dany tag.

Otoczenie

Znajdujący się w pobliżu sprzęt elektroniczny, okablowanie lub duże obiekty przewodzące mogą zakłócać pole magnetyczne wokół czytnika. Temperatura i wilgotność zwykle nie uniemożliwiają działania tagu, ale mogą nieznacznie zmienić zachowanie anteny lub właściwości materiału w czasie. W kontrolowanych systemach wewnętrznych wydajność jest stabilna; w środowiskach przemysłowych lub zatłoczonych zmienność jest bardziej powszechna.

Celowy krótki zasięg

Niewielka odległość działania RFID 13,56 MHz nie jest wadą, ale cechą konstrukcyjną. Pozwala użytkownikom kontrolować, kiedy tag jest odczytywany poprzez zbliżenie go do czytnika i zmniejsza ryzyko niezamierzonego skanowania. Ten kontrolowany zasięg jest jednym z powodów, dla których technologia ta jest szeroko stosowana w systemach identyfikacji osobistej i dostępu.

Jak wybrać odpowiednią kartę RFID 13,56 MHz?

Wybierając kartę RFID 13,56 MHz, należy kierować się tym, w jaki sposób będzie ona używana w systemie. Karty o tej samej częstotliwości mogą różnić się pod względem bezpieczeństwa, pamięci i interakcji, więc czynniki te należy ocenić przed zakupem.

Scenariusz zastosowania

To, co reprezentuje karta i w jaki sposób system z niej korzysta, bezpośrednio określa, jakie możliwości techniczne musi posiadać karta.

Jeśli karta jest używana do kontroli dostępu lub uprawnień, takich jak wejście do drzwi, bramki parkingowe lub identyfikacja personelu, karta jest częścią procesu kontroli. Musi ona reagować niezawodnie na bardzo krótkich dystansach i zazwyczaj musi obsługiwać uwierzytelnianie na poziomie chipa. W tego typu systemach czytnik często podejmuje natychmiastową decyzję na podstawie odpowiedzi karty, więc zachowanie karty musi być spójne i przewidywalne.

Wymagania dotyczące karty:

- Musi obsługiwać uwierzytelnianie na karcie (nie tylko czytelny identyfikator).

- Musi zachowywać się konsekwentnie na bardzo krótkich dystansach, aby można było z niej korzystać.

- Zwykle wymaga kontrolowanego dostępu do pamięci i możliwości zapobiegania klonowaniu.

Odpowiednia klasa karty:

- Karty z uwierzytelnianiem kryptograficznym (wyzwanie-odpowiedź przy użyciu tajnych kluczy)

- Zaprojektowany do pracy z gwintownikiem ISO 14443

Jeśli karta jest używana wyłącznie do identyfikacji, takiej jak rejestrowanie obecności, sprawdzanie członkostwa lub rejestracja gości, karta dostarcza głównie identyfikator do systemu zaplecza. Logika systemu jest obsługiwana przez oprogramowanie, a nie przez samą kartę. Złożone funkcje na karcie są zwykle niepotrzebne, a głównym wymogiem jest stabilny odczyt i unikalny identyfikator.

Wymagania dotyczące karty:

- Stabilny unikalny identyfikator

- Niezawodny odczyt kranu

- Nie ma potrzeby stosowania logiki decyzyjnej na karcie

Odpowiednia klasa karty:

- Karty oparte na UID

- Proste karty pamięci używane tylko jako nośniki ID

Jeśli karta jest używana do krótkotrwałego lub jednorazowego użytku, takiego jak identyfikatory na imprezy lub tymczasowe przepustki, żywotność i ponowne użycie są ograniczone. Płynna interakcja z kranem i niski koszt jednostkowy są zwykle ważniejsze niż długoterminowa trwałość lub zaawansowane funkcje.

Wymagania dotyczące karty:

- Płynna interakcja z kranem

- Niski koszt jednostkowy

- Nie wymaga długiej żywotności ani złożonych funkcji wewnętrznych

Odpowiednia klasa karty:

- Podstawowe karty kompatybilne z NFC

- Proste karty zbliżeniowe ISO 14443 bez zaawansowanych funkcji zabezpieczeń

Poziom bezpieczeństwa

Bezpieczeństwo przy częstotliwości 13,56 MHz zależy od zachowania chipa, a nie od częstotliwości. Karty korzystające z tej samej częstotliwości mogą całkowicie różnić się pod względem sposobu uwierzytelniania, ochrony pamięci i odporności na klonowanie. Wybór zabezpieczeń zależy zatem od tego, czy sama karta musi udowodnić, że jest autentyczna, czy też system potrzebuje jedynie identyfikatora, który jest sprawdzany przez oprogramowanie.

Jeśli karta jest używana do bezpośredniego przyznawania dostępu lub wartości, takich jak systemy drzwi, szlabany parkingowe, bramki tranzytowe lub punkty walidacji offline, sama karta musi udowodnić, że jest autentyczna. W tych systemach czytnik nie może polegać na serwerze w celu weryfikacji karty w czasie rzeczywistym i musi natychmiast podjąć decyzję w oparciu o zachowanie karty podczas komunikacji. Oznacza to, że karta musi wykazywać autentyczne zachowanie wewnętrzne, a nie tylko prezentować czytelny numer.

Wymagania dotyczące karty:

- Musi przeprowadzać uwierzytelnianie kryptograficzne przy użyciu funkcji wyzwanie-odpowiedź.

- Musi przechowywać tajne klucze wewnętrznie, których nie można wyodrębnić.

- Musi obsługiwać chronione polecenia lub szyfrowaną komunikację.

- Dostęp do pamięci musi być ograniczony kluczami, a nie możliwy do odczytania w sposób jawny.

Odpowiednia klasa karty:

- Karty wykorzystujące uwierzytelnianie oparte na AES

- Karty z oddzielnymi aplikacjami lub plikami i niezależnymi kluczami

- Karty zaprojektowane z myślą o bezpiecznej obsłudze typu tap ISO 14443

Jeśli karta jest używana w kontrolowanym systemie, w którym każda transakcja jest sprawdzana przez serwer zaplecza, takim jak śledzenie czasu pracy pracowników, systemy biblioteczne lub walidacja członkostwa, karta służy głównie jako źródło danych. Logika systemu działa w oprogramowaniu, a karta nie musi sama potwierdzać autentyczności. Serwer decyduje, czy otrzymane dane karty są akceptowalne.

Wymagania dotyczące karty:

- Musi zapewniać stabilny i unikalny identyfikator

- Może korzystać z podstawowej ochrony pamięci dla prostej integralności danych.

- Nie wymaga uwierzytelniania kryptograficznego typu wyzwanie-odpowiedź.

Odpowiednia klasa karty:

- Karty z pamięcią chronioną hasłem lub kluczem

- Karty używane głównie jako nośniki ID z ograniczoną logiką wewnętrzną

Jeśli karta jest używana tylko jako token referencyjny w sytuacjach niskiego ryzyka, takich jak wewnętrzne etykietowanie, tymczasowe dane uwierzytelniające lub proste śledzenie, gdzie duplikacja nie powoduje bezpośredniej utraty, system nie zależy od karty, aby udowodnić autentyczność. Karta musi jedynie niezawodnie reagować i zapewniać identyfikator.

Wymagania dotyczące karty:

- Musi zapewnić czytelny identyfikator UID

- Musi konsekwentnie reagować na krótkim dystansie

- Nie wymaga chronionych poleceń ani funkcji uwierzytelniania.

Odpowiednia klasa karty:

- Karty tylko z identyfikatorem UID

- Proste karty pamięci bez bezpiecznego uwierzytelniania

Wymagania dotyczące przechowywania

To, ile danych musi znajdować się na karcie, zależy od tego, czego system oczekuje od karty. Niektóre systemy używają karty tylko jako identyfikatora i przechowują wszystkie informacje w bazie danych. Inne systemy potrzebują karty do przechowywania ustrukturyzowanych rekordów, liczników lub wielu pól danych, które są aktualizowane w czasie.

Jeśli karta jest używana tylko do zapewnienia identyfikatora, który łączy się z rekordem zaplecza, takim jak rejestrowanie obecności, sprawdzanie członkostwa lub rejestracja gości, system nie polega na karcie do przechowywania znaczących danych. Baza danych przechowuje nazwiska, salda lub uprawnienia, a karta stanowi jedynie odniesienie.

Wymagania dotyczące karty:

- Wymaga tylko stabilnego UID

- Nie ma potrzeby stosowania ustrukturyzowanej pamięci użytkownika

- Brak konieczności częstych cykli zapisu

Odpowiednia klasa karty:

- Karty oparte na UID

- Proste karty pamięci używane tylko jako identyfikatory

Jeśli karta musi przechowywać małe rekordy na chipie, takie jak zasady dostępu, liczniki biletów lub krótkie wartości statusu, które są odczytywane i aktualizowane przez czytnik, pamięć musi obsługiwać zorganizowane przechowywanie i kontrolowany dostęp. Logika systemu może nadal istnieć w oprogramowaniu, ale karta przenosi dane robocze.

Wymagania dotyczące karty:

- Pamięć użytkownika podzielona na bloki lub pliki

- Obsługa powtarzających się operacji odczytu i zapisu

- Opcjonalna kontrola dostępu dla każdego obszaru pamięci

Odpowiednia klasa karty:

- Karty z blokową lub plikową strukturą pamięci

- Karty obsługujące kontrolę dostępu na poziomie sektora lub strony

Jeśli karta jest używana do przechowywania wielu elementów danych, takich jak historia podróży, punkty lojalnościowe lub rekordy specyficzne dla aplikacji, pamięć musi być wystarczająco duża i logicznie oddzielona. Systemy te często używają plików aplikacji zamiast surowych bloków, dzięki czemu różne obszary danych mogą być zarządzane niezależnie.

Wymagania dotyczące karty:

- Większa pojemność pamięci

- Rozdzielanie aplikacji lub plików

- Niezależne prawa dostępu dla każdego obszaru danych

Odpowiednia klasa karty:

- Karty z modelami pamięci opartymi na aplikacjach

- Karty obsługujące struktury wieloplikowe z oddzielnymi kluczami

Jeśli oczekuje się, że karta będzie działać w trybie offline i przenosić wartości lub informacje o stanie bez stałego dostępu do serwera, integralność pamięci staje się krytyczna. Karta musi nie tylko przechowywać dane, ale także chronić je przed ponownym zapisem lub odtworzeniem.

Wymagania dotyczące karty:

- Chronione polecenia zapisu

- Kontrolowane reguły aktualizacji

- Obsługa bezpiecznego przechowywania danych

Odpowiednia klasa karty:

- Karty z chronioną pamięcią

- Karty przeznaczone do przechowywania transakcji lub stanów

Kompatybilność z telefonami (czy karta musi współpracować ze smartfonami)

To, czy karta musi być odczytywana przez telefon, zmienia techniczne ograniczenia dotyczące tego, jakie typy chipów mogą być używane. Smartfony nie zachowują się jak czytniki przemysłowe. Jeśli karta musi być odczytywana przez smartfony, np. w przypadku mobilnej odprawy, biletów cyfrowych, inteligentnych plakatów lub interakcji użytkownika za pośrednictwem aplikacji, chip musi być zgodny ze standardami NFC obsługiwanymi przez telefon i zestawami poleceń.

Wymagania dotyczące karty:

- Musi przestrzegać protokołów zgodnych z NFC

- Musi obsługiwać komunikację w stylu kranu ISO 14443

- Musi odpowiadać w ramach limitów czasowych NFC telefonu

- Polecenia muszą być zgodne z zestawami instrukcji obsługiwanymi przez telefon

Odpowiednia klasa karty:

- Karty kompatybilne z NFC

- Karty przeznaczone do odczytu na smartfonie

- Karty ISO 14443 typu A lub typu B obsługiwane przez telefony

Jeśli karta jest używana tylko ze stałymi czytnikami, takimi jak kontrolery drzwi, zegary lub czytniki bram, nie ma potrzeby ograniczania wyboru do chipów kompatybilnych z telefonem. Systemy te mogą wykorzystywać szerszy zakres układów HF z niestandardowymi poleceniami lub zachowaniem czytnika przemysłowego.

Wymagania dotyczące karty:

- Kompatybilny z wdrożonym modelem czytnika

- Brak konieczności obsługi poleceń na smartfonie

- Może korzystać z zastrzeżonych lub rozszerzonych instrukcji

Odpowiednia klasa karty:

- Karty HF specyficzne dla czytnika

- Karty przeznaczone do czytników przemysłowych lub wbudowanych

Jeśli karta jest używana w mieszanym środowisku, w którym musi współpracować zarówno z telefonami, jak i dedykowanymi czytnikami, należy starannie wybrać chip. Obie strony muszą obsługiwać ten sam protokół i metodę zabezpieczeń, w przeciwnym razie jedna ze stron zawiedzie.

Wymagania dotyczące karty:

- Musi być czytelny zarówno dla czytników NFC w telefonie, jak i czytników stacjonarnych.

- Musi używać tylko standardowych zestawów poleceń

- Metoda zabezpieczeń musi być obsługiwana zarówno przez

Odpowiednia klasa karty:

- Karty kompatybilne z NFC ze standardowym uwierzytelnianiem

- Karty wykorzystujące powszechnie obsługiwane zachowanie ISO 14443

Styl interakcji

Sposób, w jaki użytkownik przedstawia kartę czytnikowi, określa zachowanie komunikacyjne, które karta musi obsługiwać.

Jeśli karta jest używana w systemach opartych na dotknięciu, takich jak panele dostępu, bramki obrotowe lub czytniki płatnicze, użytkownik celowo umieszcza kartę bardzo blisko powierzchni czytnika na krótką chwilę. System oczekuje szybkiej reakcji i kontrolowanego sprzężenia.

Wymagania dotyczące karty:

- Zoptymalizowany dla bardzo małej odległości odczytu

- Szybki czas reakcji

- Stabilne zachowanie po wyrównaniu z anteną czytnika

- Zaprojektowany z myślą o precyzyjnej, celowej prezentacji

Odpowiednia klasa karty:

- Karty typu tap ISO 14443

- Karty zaprojektowane do pracy w bliskim zasięgu w stylu NFC

Jeśli karta jest używana w systemach luźno ułożonych, takich jak książki biblioteczne, foldery z dokumentami lub przedmioty ułożone w stosy, karta może nie być dokładnie wyrównana z czytnikiem. Czytnik skanuje obszar, a nie pojedynczy punkt.

Wymagania dotyczące karty:

- Odporność na orientację i pozycjonowanie

- Użyteczne przy nieco większych odległościach HF

- Mniejsza zależność od dokładnego ustawienia anteny

Odpowiednia klasa karty:

- Karty zaprojektowane do pracy w pobliżu

- Karty przeznaczone do interakcji w stylu ISO 15693

Jeśli karta musi działać zarówno w sytuacji tap, jak i loose-position, np. współdzielone karty używane przez ludzi, a także odczytywane przez kioski lub urządzenia inwentaryzacyjne, zachowanie musi być przewidywalne w obu przypadkach.

Wymagania dotyczące karty:

- Spójna reakcja na różne typy czytników

- Brak zależności od wysoce dostrojonego sprzężenia antenowego

- Standardowe zachowanie polecenia

Odpowiednia klasa karty:

- Karty obsługujące powszechnie stosowane standardy HF

- Karty zaprojektowane dla środowisk z różnymi czytnikami

Środowisko użytkowania

To, gdzie i jak karta jest fizycznie używana, decyduje o tym, czy standardowa antena karty będzie działać zgodnie z oczekiwaniami. Ta sama karta 13,56 MHz może zachowywać się zupełnie inaczej, gdy jest umieszczona na metalu, noszona na ciele lub narażona na wilgoć i zmiany temperatury.

Jeśli karta jest zamontowana na lub bardzo blisko metalowych powierzchni, takich jak panele maszyn, szafki lub ramy pojazdów, pole magnetyczne jest zniekształcone, a transfer energii gwałtownie spada. Zwykła wkładka do karty, która działa na wolnym powietrzu, może stać się nieczytelna po przymocowaniu do metalu.

Wymagania dotyczące karty:

- Konstrukcja anteny odporna na zakłócenia metalowe lub wspierana przez materiał dystansowy

- Stabilne połączenie pomimo pobliskich powierzchni przewodzących

- Stała wydajność po przymocowaniu do sztywnego obiektu

Odpowiednia klasa karty:

- Karty przeznaczone do użytku w pobliżu metalu

- Karty ze specjalnymi układami anten lub warstwami izolacyjnymi

Jeśli karta jest noszona na ciele lub utrzymywana w bliskim kontakcie ze skórą, jak w przypadku opasek na rękę lub identyfikatorów, ludzka tkanka pochłania część energii RF i zmniejsza odległość odczytu. Antena musi być ukształtowana i dostrojona do bliskości ciała, a nie wolnego powietrza.

Wymagania dotyczące karty:

- Antena dostosowana do obciążenia korpusu

- Niezawodna reakcja na krótkim dystansie pomimo absorpcji

- Współczynnik kształtu, który utrzymuje stabilny kształt anteny

Odpowiednia klasa karty:

- Karty lub urządzenia ubieralne przeznaczone do noszenia na ciele

- Karty z geometrią anteny zoptymalizowaną pod kątem ścisłego sprzężenia

Jeśli karta jest używana w mokrych, wilgotnych lub brudnych środowiskach, takich jak pływalnie, bramy zewnętrzne lub obiekty przemysłowe, ochrona fizyczna staje się krytyczna. Wnikanie wilgoci i zanieczyszczenie powierzchni może uszkodzić wkładki i powodować przerywane odczyty.

Wymagania dotyczące karty:

- Uszczelniona lub laminowana konstrukcja

- Odporność na wnikanie wody i brudu

- Stabilna struktura anteny pod wpływem wilgoci

Odpowiednia klasa karty:

- W pełni laminowane lub zapieczętowane karty

- Karty zaprojektowane do pracy na zewnątrz lub w środowisku przemysłowym

Jeśli karta jest narażona na zmiany temperatury lub naprężenia mechaniczne, takie jak przechowywanie w chłodni, systemy transportu zewnętrznego lub codzienne zginanie w portfelach, wkładka i chip muszą pozostać nienaruszone i dostrojone przez długi czas.

Wymagania dotyczące karty:

- Materiały wkładek, które tolerują rozszerzalność cieplną i kurczenie się

- Stabilność mechaniczna podczas zginania lub wibracji

- Brak zależności od delikatnych drukowanych ścieżek anteny

Odpowiednia klasa karty:

- Karty ze wzmocnionymi wkładkami

- Karty zaprojektowane z myślą o rozszerzonej tolerancji środowiskowej

Opakowanie

Opakowanie określa, w jaki sposób chip i antena są fizycznie chronione oraz w jaki sposób pole RF opuszcza kartę. Dwie karty wykorzystujące ten sam chip mogą zachowywać się zupełnie inaczej, gdy są laminowane, osadzone lub zamknięte w różnych materiałach. Opakowanie jest zatem zarówno wyborem mechanicznym, jak i RF, a nie tylko wyborem wyglądu.

Jeśli karta musi być cienka i elastyczna, na przykład w przypadku kart portfelowych lub wkładek do identyfikatorów, antena jest zwykle wykonana z wytrawionych lub nadrukowanych warstw metalu wewnątrz struktury z PVC lub PET. Działa to dobrze w przypadku standardowego użycia kranu, ale zapewnia ograniczoną ochronę przed zginaniem i wysoką temperaturą.

Wymagania dotyczące karty:

- Cienka wkładka ze stabilną geometrią anteny

- Laminowanie, które nie przesuwa pozycji anteny

- Przewidywalne strojenie RF do użytku z kranem krótkiego zasięgu

Odpowiedni typ opakowania:

- Standardowe laminowane karty PVC lub PET

- Cienkie wkładki do identyfikatorów lub portfeli

Jeśli karta musi być sztywna i odporna na uderzenia, na przykład w przypadku identyfikatorów przemysłowych lub poświadczeń wielokrotnego użytku, wkładka musi być mechanicznie odizolowana od naprężeń. Pęknięcia lub odkształcenia w pętli anteny bezpośrednio wpływają na wydajność odczytu.

Wymagania dotyczące karty:

- Sztywny korpus zapobiegający deformacji anteny

- Wkładka w pełni osadzona i zabezpieczona

- Stabilne połączenie pod wpływem wstrząsów fizycznych

Odpowiedni typ opakowania:

- Karty w twardej plastikowej obudowie

- Wielowarstwowe karty formowane wtryskowo

Jeśli karta musi być wodoodporna lub odporna chemicznie, np. w systemach zewnętrznych, pływalniach lub przemysłowych procesach czyszczenia, wkładka musi być uszczelniona, aby wilgoć nie mogła dostać się do anteny lub styków chipa.

Wymagania dotyczące karty:

- W pełni uszczelniona konstrukcja bez odsłoniętych warstw

- Brak ścieżek wilgoci wzdłuż krawędzi karty

- Materiały, które nie wchłaniają wody

Odpowiedni typ opakowania:

- W pełni zamknięte karty

- Korpusy kart uszczelnione żywicą lub polimerem

Jeśli karta jest używana jako etykieta lub osadzona w obiekcie, takim jak plastikowa obudowa, bilet lub obudowa sprzętu, opakowanie wpływa na sposób, w jaki antena łączy się z czytnikiem przez materiał hosta.

Wymagania dotyczące karty:

- Antena dostrojona do materiału hosta

- Stabilna orientacja po osadzeniu

- Brak warstw przewodzących w pobliżu anteny

Odpowiedni typ opakowania:

- Karty tylko z wkładką do osadzania

- Konstrukcje kart w stylu etykiet

Koszt

Koszt to nie tylko cena jednostkowa karty. Wynika on z typu chipa, rozmiaru pamięci, funkcji bezpieczeństwa i metody pakowania. Karty o tej samej częstotliwości mogą znacznie różnić się ceną, ponieważ wewnętrzny chip i fizyczna konstrukcja decydują o tym, jak skomplikowane i kosztowne są w produkcji.

Jeśli karta jest używana w dużych ilościach o niskim ryzyku, takich jak tymczasowe identyfikatory, proste karty obecności lub etykiety wewnętrzne, system nie zależy od samej karty w zakresie bezpieczeństwa. W takich przypadkach głównym celem jest zminimalizowanie kosztów przy jednoczesnym zachowaniu stabilnego odczytu.

Wymagania dotyczące karty:

- Podstawowy identyfikator UID lub prosta pamięć

- Brak uwierzytelniania kryptograficznego

- Standardowa konstrukcja karty

Charakterystyka kosztów:

- Najniższa cena jednostkowa

- Nadaje się do masowej dystrybucji

- Łatwa wymiana w przypadku zgubienia lub uszkodzenia

Jeśli karta jest używana w systemach średniej skali o umiarkowanym ryzyku, takich jak identyfikatory pracowników, karty biblioteczne lub karty członkowskie, system może nadal opierać się głównie na oprogramowaniu zaplecza, ale kopiowanie kart nie powinno być całkowicie trywialne.

Wymagania dotyczące karty:

- Chroniona pamięć lub proste uwierzytelnianie

- Stabilne zachowanie kranu

- Standardowe lub lekko wzmocnione opakowanie

Charakterystyka kosztów:

- Średnia cena

- Równowaga między funkcją a budżetem

- Dopuszczalne dla kontrolowanych grup użytkowników

Jeśli karta jest używana w systemach o wysokiej wartości lub wysokim ryzyku, takich jak kontrola dostępu do obszarów o ograniczonym dostępie, płatny transport lub walidacja offline, karta musi aktywnie uczestniczyć w podejmowaniu decyzji dotyczących bezpieczeństwa. To zawsze zwiększa koszty, ponieważ chip musi obsługiwać operacje kryptograficzne i chronione struktury pamięci.

Wymagania dotyczące karty:

- Uwierzytelnianie kryptograficzne (wyzwanie-odpowiedź)

- Wewnętrzne klucze tajne

- Kontrolowany dostęp do pamięci

Charakterystyka kosztów:

- Najwyższa cena jednostkowa

- Kieruje się głównie możliwościami układu, a nie wyglądem

- Uzasadnione redukcją ryzyka i zaufaniem do systemu

Często zadawane pytania

Do czego służy częstotliwość 13,56 MHz?

Częstotliwość 13,56 MHz jest używana do identyfikacji bezkontaktowej krótkiego zasięgu i wymiany niewielkich ilości danych. Jest to najczęstsza częstotliwość dla systemów RFID wysokiej częstotliwości, w których użytkownik celowo zbliża kartę lub tag do czytnika. Typowe zastosowania w świecie rzeczywistym obejmują karty dostępu do budynków, karty hotelowe, bilety tranzytowe, znaczniki biblioteczne, przepustki na wydarzenia i interakcje NFC, takie jak dotknięcie telefonu do terminala lub zeskanowanie tagu NFC. Powodem, dla którego ta opaska pasuje do tych zastosowań, jest to, że działa w bliskim polu za pomocą sprzężenia magnetycznego, więc strefa odczytu jest naturalnie krótka i kontrolowana, co jest przydatne w przypadku interakcji typu stuknięcie.

Czy 13,56 MHz to RFID czy NFC?

13,56 MHz to częstotliwość. Zarówno RFID, jak i NFC mogą działać na częstotliwości 13,56 MHz. RFID to szersza kategoria identyfikacji radiowej. NFC to specyficzny zestaw standardów i zachowań zbudowanych na wysokiej częstotliwości RFID 13,56 MHz dla urządzeń konsumenckich, zwłaszcza smartfonów. Tak więc częstotliwość 13,56 MHz może być wykorzystywana przez systemy RFID inne niż NFC, a także przez systemy NFC.

Czy 13,56 MHz to to samo co NFC?

Nie. NFC zawsze wykorzystuje częstotliwość 13,56 MHz, ale systemy 13,56 MHz nie zawsze są NFC. W praktyce telefon obsługuje tylko niektóre protokoły i polecenia 13,56 MHz. Dlatego niektóre karty i tagi 13,56 MHz mogą być odczytywane przez telefony, podczas gdy inne nie, nawet jeśli mają tę samą częstotliwość.

Jak daleko można odczytać kartę RFID 13,56 MHz?

W przypadku większości kart 13,56 MHz używanych w systemach kranowych typowa odległość odczytu wynosi kilka centymetrów, zwykle około 2 do 10 cm. Przy większych antenach czytników, dobrze dostrojonych antenach kart i sprzyjających warunkach, niektóre konfiguracje mogą osiągnąć dziesiątki centymetrów. Osiągnięcie około 1 metra nie jest typowe dla standardowych kart w stylu ISO 14443 i jest zwykle związane z różnymi typami znaczników HF, specjalnymi konstrukcjami anten lub wyspecjalizowanymi konfiguracjami czytników i anten. Kluczową kwestią jest to, że częstotliwość 13,56 MHz została zaprojektowana dla sprzężenia bliskiego pola, więc zasięg jest krótki z założenia i silnie zależy od rozmiaru anteny, wyrównania, pobliskiego metalu i obecności ludzkiego ciała.

Czy karty RFID 13,56 MHz mogą być używane zamiennie z innymi częstotliwościami?

Nie. Karta 13,56 MHz nie może być odczytana przez czytnik 125 kHz i nie może być odczytana przez czytnik UHF. Częstotliwość czytnika musi być zgodna z częstotliwością karty. Ponadto, nawet jeśli częstotliwość jest zgodna, karta i czytnik nadal muszą obsługiwać ten sam protokół. Dopasowanie częstotliwości jest konieczne, ale nie zawsze wystarczające.

Czy karty RFID 13,56 MHz mogą być kopiowane?

Zależy to od typu chipa i sposobu, w jaki system korzysta z karty.

Jeśli karta udostępnia tylko identyfikator UID lub wykorzystuje prostą pamięć ze słabą ochroną, skopiowanie widocznych danych może być łatwe. W takich przypadkach klonowanie często oznacza powielenie identyfikatora lub bloków danych na innym kompatybilnym chipie.

Jeśli karta wykorzystuje uwierzytelnianie kryptograficzne, kopiowanie jest znacznie trudniejsze, ponieważ karta zawiera tajne klucze, których nie można odczytać. Karty te potwierdzają autentyczność poprzez uruchomienie procesu odpowiedzi na wyzwanie, więc dopasowanie widocznej pamięci nie jest wystarczające. W systemach, które polegają na tym zachowaniu kryptograficznym, sklonowana karta, która tylko kopiuje dane, nie przejdzie uwierzytelnienia.

Tak więc dokładna zasada brzmi: 13,56 MHz nie określa odporności na kopiowanie. Robi to model bezpieczeństwa chipa.

Jaka jest różnica między częstotliwościami 13,56 MHz i 125 kHz?

Główną różnicą jest sposób ich łączenia i co to oznacza dla wydajności i typowego użytkowania.

13,56 MHz to wysoka częstotliwość RFID. Generalnie obsługuje wyższe szybkości transmisji danych, bardziej znormalizowane protokoły w stylu kart inteligentnych oraz szerszą gamę chipów z większą ilością pamięci i silniejszymi opcjami bezpieczeństwa. Jest szeroko stosowany w kartach opartych na dotknięciach, biletach i przypadkach użycia związanych z NFC.

125 kHz to niska częstotliwość RFID. Zazwyczaj oferuje prostszą funkcjonalność, często tylko numer identyfikacyjny, z niższą szybkością transmisji danych i mniejszą liczbą zaawansowanych opcji bezpieczeństwa w wielu popularnych implementacjach. Jest często używany do podstawowej kontroli dostępu i prostej identyfikacji, gdzie koszt i solidność mają większe znaczenie niż pojemność danych lub zaawansowana kryptografia. Jest również bardziej tolerancyjny w niektórych środowiskach, ale zwykle nie jest kompatybilny ze smartfonami i nie jest zgodny z NFC.